¿Quién tan "quiere llorar"?

Hablemos con más detalle sobre el daño causado a uno u otro país y la seguridad / inseguridad de las redes modernas de tales y otros ataques cibernéticos.

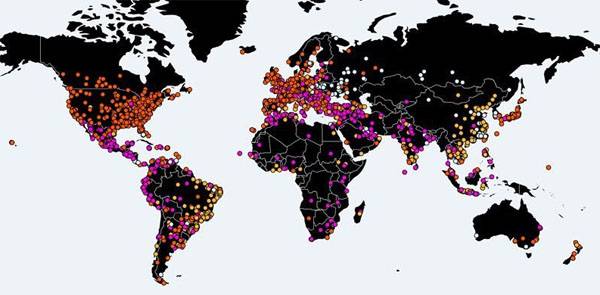

Entonces, el virus WannaCry comenzó los golpes masivos de 12 en mayo. La actividad de distribución es exponencial. Los países de la Unión Europea, Estados Unidos, Canadá, la Federación Rusa, China, Japón, Corea del Sur, Australia, India, Arabia Saudita, Turquía, Irán, Israel y varios países latinoamericanos fueron atacados. WannaCry incluso llegó a Islandia y Mongolia.

Según los últimos datos, el ataque del virus evitó o afectó a países como Turkmenistán, Kazajstán, Afganistán, Tayikistán, Papúa Nueva Guinea, Corea del Norte y varios estados africanos como Somalia, Chad, Mali, Botswana, etc. las excepciones en la lista son países en los que Internet está muy poco desarrollado, además de una pequeña cantidad de computadoras y sistemas basados en sistemas operativos de la compañía estadounidense Microsoft. En general, el virus se abrió camino hacia donde hay, lo que se beneficia. Los países separados de dicha lista aún se ignoran.

Los ataques fueron: el sistema de salud británico (un virus afectó a las computadoras en casi cincuenta hospitales británicos y no pudieron realizar el registro electrónico de pacientes y la consulta remota), el operador ferroviario alemán más grande, Deutsche Bahn, la compañía de comunicación española Telefónica, bancos estadounidenses y operadores celulares, compañías turcas. Sector turístico y muchos otros.

Cabe recordar que la versión de mayo del virus de encriptación es una modificación del virus que ya ha logrado hacer mucho trabajo sucio en Internet durante el invierno. Para ser justos, entonces la actividad del codificador de extorsión fue un orden de magnitud menor. Pero, como saben, todo fluye, todo cambia, el virus ha cambiado, se ha "expandido" para que algunos países no se vean afectados.

Por cierto, inmediatamente después de que el virus entró en la red, el ex oficial de inteligencia de los Estados Unidos, Edward Snowden, anunció que el virus de cifrado del virus había dejado el laboratorio de la Agencia de Seguridad Nacional de los Estados Unidos en ese momento. En otras palabras, crearon un programa informático destructivo que obtiene acceso a computadoras personales y dispositivos móviles, precisamente en las profundidades de los servicios especiales de los Estados Unidos.

Los primeros pensamientos sobre quién lanzó WannaCry en la red fueron anotados por representantes de las elites políticas estadounidenses y británicas. Y estas consideraciones a la luz de la última histeria asociada con los omnipresentes hackers rusos no han ido más allá de las declaraciones regulares sobre la "culpa de Rusia". Acusaron a Rusia nuevamente, a pesar de que Rusia estaba entre los países que el virus atacó de manera más activa y metódica. Sin embargo, han pasado un par de días desde la activación del virus de encriptación, y se está discutiendo una nueva versión en los medios occidentales. Además, esta versión, aparentemente, apareció después de que Occidente había estudiado cuidadosamente el mapa de "huelgas" infligidas por WannaCry. Al ver que el virus no dañó a la RPDC, decidieron colgar todos los perros "virales" en Pyongyang y supuestamente en algún grupo de hackers afiliado a Pyongyang. Incluso se informó el nombre: el Grupo Lazarus, que anteriormente estaba acusado de ataques contra la red de Sony en 2014, así como en el Banco Nacional de Bangladesh, que el año pasado perdió aproximadamente 80 millones de dólares después de la huelga de hackers.

El virus afectó a los equipos y sistemas basados en el sistema operativo Windows, que no pasó por las actualizaciones. El mayor número de estas computadoras se encuentra en Rusia e India (de todos los países grandes con una gran cantidad de computadoras personales). Esto es exactamente lo que afirman los expertos de F-Secure, una compañía de software antivirus. Los representantes de la compañía dicen que las computadoras que se ejecutan en el sistema operativo Windows XP sufrieron la mayor parte del daño del virus. Este sistema ya no era atendido por Microsoft hace algún tiempo, y no se han publicado actualizaciones durante mucho tiempo. En relación con la activación de un virus que afecta a los sistemas operativos no actualizados, Microsoft se vio obligado a lanzar con urgencia varios parches llamados (adiciones para realizar cambios en ciertos archivos del sistema) incluso para Ex-Pi.

Sin embargo, no fue esto lo que detuvo la propagación del virus, sino el trabajo de los especialistas británicos en TI; Al menos eso es lo que se afirma en los informes de la agencia de noticias. Uno de ellos realiza actividades en línea bajo el apodo de su microblog @MalvareTechBlog. Dijo que había encontrado una dirección de correo electrónico en el código del virus (aquí está su vista completa: iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com), a la que se dirige constantemente el virus. A continuación, @MalvareTechBlog y un colega llamado Darian Hass registraron el sitio con el mismo nombre de dirección. Esto llevó a una disminución significativa en la actividad del virus, que, según estos británicos, podría recuperarse pronto debido al cambio de direcciones de la circulación de los componentes del virus por parte de los ciberdelincuentes.

¿Qué llama la atención? A pesar del tremendo despliegue publicitario de las compañías "antivirus" y de los medios de comunicación occidentales, el daño económico real de WannaCry no es tan significativo como uno podría esperar. Resulta que al extorsionar el banner que aparece en la pantalla de una PC infectada, desde 300 a 600 dólares, los atacantes pudieron "apoderarse" de 50 mil dólares. Como robo, parece ser una cantidad considerable, pero claramente no en el caso de infectar computadoras en casi todo el mundo.

Esto sugiere que, de hecho, quienes lanzaron WannaCry se pusieron a sí mismos una tarea ligeramente diferente a desalojar fondos de los usuarios. Es demasiado pequeño para un grupo de hackers que Occidente obstinadamente se conecta con Corea del Norte. A menos que, por supuesto, se convenza de que, de esta manera, Kim III intentaba ganar dinero en una nueva chaqueta de servicio para él y en un suministro de dinero para un tractor de misiles balísticos con ruedas ...

Es importante que la computadora haya logrado propagarse a los estados de 150 del mundo y, al mismo tiempo, haya intentado "golpear" la computadora de grandes empresas, ministerios y departamentos. En algunos lugares, dicen, superé ... En este contexto, el número dramáticamente creciente de solicitudes de actualizaciones de MS Windows por parte del usuario, así como el aumento igualmente espectacular en la cantidad de descargas de programas antivirus y la compra de claves para ellos, atrae la atención. Si los ciberdelincuentes ganaron, como dicen, miles de dólares 50 en usuarios crédulos, ¿cuánto ganaron Microsoft con los defensores de los antivirus? ... Esta información no se hace pública. Tal vez con la intención de que los usuarios de repente se preguntaran quién era todo más rentable.

información