Equipo de cifrado de la Unión Soviética. Enigma ruso. Parte de 5

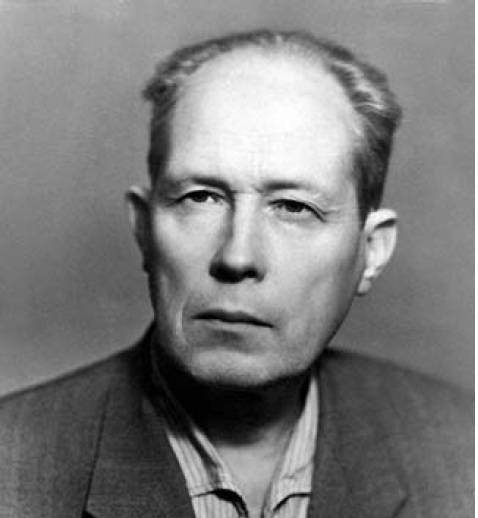

Ivan Pavlovich Volosok. Jefe de la División 2 de la División 8 del Cuartel General del Ejército Rojo, Diseñador Jefe del Primer Equipo de Cifrado Serial Nacional B-4 en 1935 - 1938, Laureado del Premio Stalin

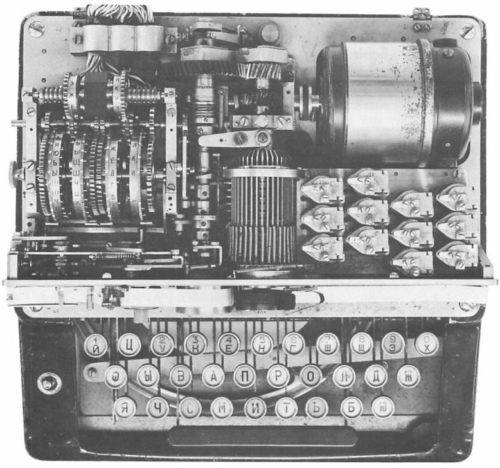

Uno de ellos era un equipo engorroso y no muy confiable, que recibió el nombre sonoro ShMV-1 (máquina de encriptación del cabello 1). En el corazón de su trabajo estaba el principio de imponer un gamma (secuencia aleatoria de caracteres) en una combinación de caracteres de texto simple, lo que finalmente creó un criptograma ilegible, que era casi imposible de descifrar en ese momento. En una cinta perforada, se marcaron los signos de una escala aleatoria, que se realizó en un dispositivo especial bajo el código "X". Todo el trabajo sobre este tema se llevó a cabo en el departamento de 8 del Estado Mayor General del Ejército Rojo, que se organizó en 1931. Para reemplazar ShMV-1, en el que se probaron la mayoría de las nuevas soluciones, en el 1934 vino la máquina de cifrado B-4. Después de cuatro años de mejoras y operación de prueba en la planta número XXUMX ellos. A. A. Kulakov (un carpintero de la planta que murió como un héroe en enfrentamientos con los Guardias Blancos en el Don) recolectó las primeras copias en serie. En este sentido, I. P. Volosok escribió: "La complejidad de la tarea por delante era que, dado que anteriormente no existía ninguna tecnología criptográfica en el país, solo era necesario orientarse". Se inició la producción, pero ya en 209, el ingeniero Nikolai Mikhailovich Sharygin realizó una importante modernización del cabello de Volosk. El nuevo dispositivo recibió el nombre M-1939 "Spectrum" y del año 100 se produjo en paralelo con el prototipo. El M-1940, en su totalidad, pesaba un impresionante 100 kg y constaba de tres componentes clave: un teclado con un grupo de contactos, un mecanismo de tracción con un transmisor y un accesorio especial para el teclado. El nivel de consumo de energía de toda esta mecánica se muestra muy claramente por la masa de baterías - 141 kg. A pesar de estos gigantescos parámetros de dimensiones masivas, el Spectrum se usó bastante bien en operaciones de combate reales: en España el 32 del año, en el Lago Hassan en 1939, en Khalkin Gol en 1938 y durante la guerra soviético-finlandesa. La conciencia de los contemporáneos sobre la escuela nacional de encriptación se evidencia en el hecho de que el uso de combate de M-1939 y B-100 aún no está completamente desclasificado. En este sentido, se supone que el equipo criptográfico soviético experimentó su primer uso en el campo de batalla solo en el año 4. Por supuesto, tales "monstruos" vieron el campo de batalla muy condicionalmente - se realizó una comunicación encriptada entre el Estado Mayor y el cuartel general del ejército. Se comprendió la experiencia de uso en las tropas (Volosok supervisó personalmente la operación) y se decidió aumentar la movilidad de las unidades de cifrado en el frente. En 1939, en los EE. UU., Se compraron inmediatamente los autobuses 1939 Studebaker, que luego se convirtieron en el hardware especial móvil del servicio criptográfico. La recepción y recepción de telegramas en tales "voluntarios" se hizo posible incluso durante la marcha de las subunidades.

Rytov Valentin Nikolaevich. Diseñador jefe de nueve máquinas y equipos de codificación de cifrado con codificadores de disco en el período comprendido entre 1938 y 1967. Ganador del Premio Stalin

La planta número XXUMX también se convirtió en el antecesor de la nueva dirección de la tecnología de encriptación doméstica: la producción de encriptadores de disco. El ingeniero Valentin Nikolaevich Rytov trabajó a este respecto en el problema de reemplazar los sistemas de cifrado de mano en la unidad operativa de la división del cuerpo del ejército. Fue posible crear un dispositivo compacto con una masa de 209 kg, trabajando en cifrado multi-alfabético. El nombre de la novedad se le dio a K-19 "Crystal" y se lanzó a una serie en el año 37 con un plan para el lanzamiento de piezas de 1939 por año. Produjeron una máquina de escribir en Leningrado, luego se evacuaron a Sverdlovsk (planta número XXUMX) y 100 se retiró de la producción en el año.

K-37 "Cristal"

El número total de máquinas de cifrado basadas en texto antes de la guerra en la URSS era del orden de las copias de 246, de las cuales 150 eran del tipo K-37, el resto de M-100. El hombre de 1857 del servicio criptográfico trabajó con esta técnica. En promedio, la velocidad de transmisión y procesamiento de información codificada en los frentes de la guerra aumentó 5-6 veces, y no hay datos documentados de pirateo por parte de los alemanes por esta técnica.

En este historia Los codificadores de texto no terminan, como en 1939, en las profundidades de la planta mencionada anteriormente 209, se desarrollaron prototipos de tecnología para codificar mensajes telegráficos. Fue C-308 (el más popular después) para el aparato Bodo y C-309 para el telégrafo soviético CT-35, cuya producción durante la guerra se transfirió a Sverdlovsk a la mencionada fábrica No. 707. C-307 también se desarrolló como un decodificador de cifrado de campo para un dispositivo telegráfico con alimentación de batería y un C-306 para la conexión al dispositivo Morse clásico (suministro de red). Toda la historia fue una consecuencia de la tarea técnica, que llegó a la planta en diciembre 1938 del Instituto de Investigación de Comunicaciones y el equipo especial del Ejército Rojo para ellos. KE Voroshilov. Además, justo antes del comienzo de la Gran Guerra Patriótica, en el año 1940, el grupo de ingenieros de diseño P. A. Sudakova desarrolló un telégrafo de arranque y parada de impresión directa militar con una unidad de encriptación NT-20 extraíble.

Máquina de impresión directa telegráfica de Bodo (2BD-41) de doble cableado. Mesa dispensadora. URSS, 1940-s

Máquina de impresión directa telegráfica de Bodo (2BD-41) de doble cableado. Herramientas de servicio de mesa. URSS, 1940-s

Máquina de impresión directa telegráfica de Bodo (2BD-41) de doble cableado. Transmisor de escritorio. URSS, año 1934

Máquina de impresión directa telegráfica de Bodo (2BD-41) de doble cableado. Mesa del receptor. URSS, 1940-año

Fue utilizado de acuerdo con el orden de la NCO No. XXUMX, que prohibió directamente la transmisión de texto plano en el aparato Bodo. El dispositivo bajo el código “Sova”, desarrollado en el Instituto 0095 del Comisariado Popular de la Industria Eléctrica en 56, fue particularmente difícil. El esquema se basó en el uso de codificación especial, cuyo objetivo era cerrar los canales de RF formados por la técnica NFTV-1944 "Falcon" en el espectro hasta 42 kHz. NVCHT-10 es un equipo de formación de canales de campo que le permite organizar la comunicación en alta frecuencia en circuitos de cobre y hierro, así como en cables. Esta clase también incluye el equipo Neva, que se clasifica en la línea Moscú-Leningrado desde el verano de 42. El encanto del Neva era que podía usarse en toda la red de comunicaciones del gobierno, ya que interactuaba con todos los tipos de tecnología de comunicaciones de RF que forman canales.

¿En qué condiciones operativas funcionó la tecnología de cifrado de texto durante los años de guerra? Por ejemplo: ¡solo el 8-e La Dirección del Ejército Rojo ha procesado más de 1600 miles de telegramas y codogramas de cifrado en cuatro años! La carga diaria en la sede central se consideró normal dentro del cifrado 400, y la sede central del ejército se consideró 60. El servicio de cifrado del Estado Mayor del Ejército Rojo envió a los frentes más de 3200 miles de suites de cifrado durante todo el período de la Gran Guerra Patria.

Los especialistas de la 8ª Dirección del Estado Mayor, además de crear nuevos modelos de equipos, participaron en la capacitación de criptógrafos en los frentes. Entonces, solo el diseñador M. S. Kozlov fue enviado al ejército durante la guerra 32 veces. El diseñador se hizo famoso incluso antes de la guerra, cuando en 1937 participó en el desarrollo de la máquina de cifrado M-101 "Emerald", que se compara favorablemente con sus predecesores en su tamaño compacto y ligereza. Más tarde, fue el grupo de Kozlov el que retiró tres carros de equipos especiales de Karlhorst y Potsdam en mayo de 1945 como parte de las reparaciones, que luego se utilizaron en talleres para la reparación de equipos de codificación y codificación doméstica. Es de destacar que después de la guerra en la flota Se crearon divisiones de buzos, dedicadas exclusivamente a la encuesta de barcos alemanes hundidos con el fin de buscar todo lo relacionado con el cifrado de la comunicación. Comprender la experiencia criptográfica de la Alemania nazi fue un hito en la escuela nacional de ingeniería de criptógrafos.

Continuará ...

Residencia en:

Babash A.V., Golev Y.I., Larin D.A., Shankin G.P. Ideas criptológicas del siglo XIX // Seguridad de la información.

Bykhovsky MA Círculos de la memoria. Ensayos sobre la historia del desarrollo de las radiocomunicaciones y la radiodifusión en el siglo XX ".

Gareev M. A. Las lecciones eternas de la cuadragésima primera revisión militar independiente.

Yu. Golev., D. A. Larin, A. E. Trishin, G. P. Shankin. Criptografía: páginas de la historia de las operaciones secretas.

Larin D. А. Servicio criptográfico soviético en los años de la Gran Guerra Patriótica.

- Evgeny Fedorov

- ru.wikipedia.org, wwii.space, polymus.ru

- El servicio criptográfico de la Unión Soviética. "Máquinas infernales". Parte de 4

El negocio del cifrado de la Unión Soviética. Parte de 3

El negocio del cifrado de la Unión Soviética. Parte de 2

El negocio del cifrado de la Unión Soviética. Parte de 1

información