La OTAN ha desarrollado reglas 95 para batallas en el espacio de información

Bueno, 5 March 2013, el mundo, fue presentado al libro, publicado por Cambridge University Press. Fue escrito por un grupo internacional de expertos bajo la dirección del profesor Michael N. Schmitt, jefe del departamento de derecho internacional del Colegio de Guerra Naval, en la práctica, la Academia de la Marina de los Estados Unidos. El libro es el Manual de Tallin, o abreviado como el Manual de Tallin. La dependencia de la OTAN (Centro de Excelencia de Defensa Cibernética Cooperativa de la OTAN y originó este documento) se puede encontrar en su texto completo aquí.

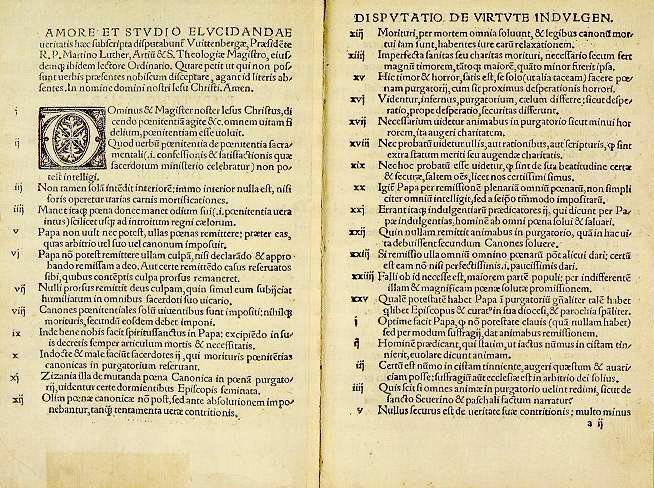

Y este libro también contiene noventa y cinco ... Pero no tesis, sino las Reglas. Las reglas de la guerra cibernética! A primera vista, la lista de expertos internacionales parece muy noble: un profesor de la universidad católica (la más antigua de todas las católicas) en Flemish Leuven (divertido que la Primera Guerra Mundial Kaiser borró esta ciudad de la faz de la tierra, y el futuro ganador del Premio Nobel Thomas Mann, en la compañía con el ya recibido Nobel Gerhard Hauptmann, este acto fue justificado justificadamente, sin embargo, los aliados, en la primavera de 1944, también fueron bombardeados de la gloria, según Leuven, nuevamente incinerando la biblioteca). Un científico alemán de una universidad en Potsdam (bueno, esta es una réplica de una muestra de 1991 del año - esclerosis, olvidó qué organización había antes, y qué evento en la ciudad más tranquila fue en mayo de 1945 ...). Un grupo de legalistas de las Escuelas de Derecho de varios estados y países anglosajones en los mares del sur. E incluso un par de personas del Comité Internacional de la Cruz Roja (ni una sola mezquindad no pasa sin los burócratas humanitarios en el planeta ...). Pero esta abigarrada compañía estaba comprometida (especialmente complacida con la presencia de delegados a los tres veces galardonados con el Premio Nobel de la Paz de la Cruz Roja) con la creación de una guía completa para la Alianza del Atlántico Norte para la Guerra Cibernética. Como veremos, la cibernética es más bien una característica de la etapa de desarrollo tecnológico en la que tendrá lugar esta guerra ...

¿Y por qué es este liderazgo Tallin? Bueno, esto se debe a los eventos 27 de abril 2007 del año. Luego, en la capital de Estonia, la policía se enfrentó con los defensores del Soldado de Bronce, un monumento en la fosa común de los soldados del Ejército Rojo que murieron durante la liberación de la ciudad de los nazis. Unos días después, los sitios del gobierno de Estonia enfrentaron amenazas cibernéticas. Fue un ataque trivial DDoS. Pero - gran poder. Richard A. Clark, ex asesor de ciberseguridad del presidente George "Dubuyu" Bush, lo calificó como "el más grande de la historia". Varias redes de bots, hasta un millón de computadoras, lanzaron un ataque contra "las direcciones de los servidores que administran la red telefónica, el sistema de verificación de tarjetas de crédito y los catálogos de recursos de Internet". Estonia es un país cibernético, su éxito en la informatización se escribió hace mucho tiempo. Y entonces ella era vulnerable. “Hansapank, el banco más grande del país, no se resistió. El comercio y las comunicaciones fueron interrumpidos en todo el territorio ". (Sin embargo, los hackers estonios también se regocijaron con lo que KT a su debido tiempo dicho ...)

Los estonios se quejaron a la OTAN (se trata de cómo, en ausencia de agua caliente, no vaya a la oficina de vivienda y escriba al Ministerio de Emergencias ...). Expertos que se reunieron en todo el mundo descubrieron que el código del programa se usaba en el código del programa, inesperadamente para un país donde aproximadamente el 30 de la población es el idioma nativo. También hubo rastros que llevaron a Rusia (dado el amor de los compatriotas por la piratería, en el que a veces se colocan los robots, no sorprendentemente), y luego Clark (citamos a Peter), la traducción de su libro "La Tercera Guerra Mundial. ¿Qué será?" : “¿La seguridad del estado ruso tiene alguna relación con el ciberataque en Estonia? Puede valer la pena reformular la pregunta. ¿Se ofrecieron a atacar, contribuyeron a ello, se negaron a investigar el caso y castigar a los responsables? Pero al final, ¿es esta distinción realmente importante si eres un ciudadano estonio que no puede retirar dinero de una tarjeta de Hansapank? Eso es todo ... Las tradiciones de la jurisprudencia, liderando el comienzo de Roma, con los procedimientos obligatorios para establecer el tema y la intención, declarados nulos y sin valor; la consigna del Sacro Emperador Romano Fernando de Peregrino, Mundo y Justicia fue reemplazada por la conveniencia ... "Es importante esta distinción ..."

Y el "liderazgo de Tallin" ya es una guía completa para librar las guerras de la era de la información. Aproximadamente lo mismo que para la era industrial fue la "Naturaleza de las operaciones de los ejércitos modernos" por Triandafillov, "Achtung - Panzer!" Por Guderian, "Il Dominio dell'Aria" por Douai. Es para librar guerras, no para limitarlas. Las restricciones en las operaciones cibernéticas, durante las cuales las centrales nucleares, represas y represas, según lo establecido por la Regla 80, no serán engañadas. Después de todo, ¿qué es la guerra de Clausewitz? La continuación de la política por otros métodos violentos. ¿Y cuál puede ser la verdadera política? Sí, aprovechar, ya sea mercados o recursos. Y el territorio contaminado o inundado, tal vez rynchek ... Y los recursos de este no son convenientes para tomar. ¡Desde aquí y limite! Bombardeó las represas de la RAF del escuadrón 617-I en Alemania ("Flooding Germany" de Paul Brickhill y las películas - "The Dam Busters" de la mitad de 50-x, más uno de los episodios de la moderna "Foyle's War"). Por una razón muy simple: el mercado para los anglosajones de Alemania aún estaba por convertirse, y ahora vivimos en una economía global, como en el año 1913 ...

Y no deben ser engañosas otras reglas, desde las iniciales, hablando de Soberanía y Jurisdicción, hasta las finales, dedicadas a la neutralidad en las acciones del Consejo de Seguridad. Palabras como civiles, mercenarios, protección infantil y protección de periodistas no tienen un significado habitual aquí. Así como la prohibición de castigo colectiva prevista en la Regla 85. El documento solo tiene una vista legal, aunque no obligatoria para cualquier país del mundo. De hecho, es muy pragmático. Las recomendaciones para evitar el sacrificio humano son solo recomendaciones. Y a la vanguardia se encuentra una evaluación del efecto logrado en el caso de su operación o daño potencial en el caso de una operación enemiga. Y el enemigo no puede ser solo el ejército, vistiendo un uniforme, vistiendo insignias claramente visibles, un hacker. Un adversario puede ser cualquier persona cuya actividad se considere amenazante. Un miembro de alguna organización hacker. O simplemente un solitario. Y todos ellos, si es necesario, pueden ser matados o mutilados (matar y herir). No no Matar y mutilar por una razón. Primero deben quedar atrapados en que ellos mismos llevaron a cabo o planearon algo mortal, así como también desarrollaron software malicioso, lo que podría llevar a consecuencias graves. Es decir, se emitió prácticamente la "licencia para matar" de un programador en alta mar, que aceptó una orden a través de la Red para desarrollar algo que pudiera dañar a alguien. No reinicies su tarjeta de crédito, y mata.

Offhand simula la siguiente situación. El terrorista registra a la empresa para la seguridad industrial. Luego, él recluta (a través de la Red) a especialistas (desde Bangalore a Khabarovsk), que tienen la tarea de verificar la seguridad de una planta química, una central hidroeléctrica o algo similar, para analizar sus sistemas informáticos. Analizar mediante la invención de una manera de interrumpir su funcionamiento. La tarea es rutinaria. Y bastante legal. Y atrapar a la policía de tal desarrollador: el tribunal lo absolverá, porque no hay intención de cometer una atrocidad (y la ley prohíbe escribir programas, a diferencia de las leyes que prohíben llevarse bien sin licencias) оружие y municiones, en ninguna parte, al parecer, no ...). Pero si un científico informático de este tipo entra en la mira de los guerreros cibernéticos, eso es todo, se convierte en un objetivo legítimo. Como resultado de un ataque cibernético (para el cual su producto podría potencialmente usarse), la gente realmente puede morir. Y por lo tanto, los jamesbonds con un par de ceros pueden atrapar al pobre hombre en Turquía en la playa e incluso ahogarlo. O matanza en la entrada de nativos. Y en el futuro, cuando drones hacerse más pequeño y más barato- enviar un dron a visitarlo, como ahora se hace con los sospechosos de tener vínculos con al-Qaeda.

Es decir, el derecho internacional es un velo, un disfraz. La esencia del asunto es que la humanidad está desarrollando intensamente para la guerra un nuevo espacio, proporcionado amablemente por la tecnología. Ejércitos en masa y operaciones profundas de Triandafillov, la supremacía aérea de Dwe, los vehículos blindados de Guderian ... Ahora fue el turno del ciberespacio. Y el interés de los militares en esto es directamente proporcional al papel que desempeña en la economía global, con qué rapidez avanza la TI. Y este rol es extremadamente grande, ¡y esto es lo que indica la apariencia de las reglas de 95!

información