Guerras sin contacto y en red

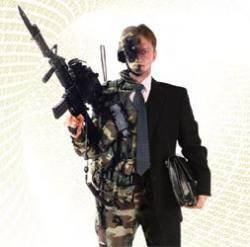

En los últimos años, hemos sido testigos del rápido cambio del fenómeno de la guerra. La lucha, a la que estamos "acostumbrados", cambia su rostro, los actores y la lógica misma. Además de los conflictos armados habituales, estamos hablando cada vez más de ataques cibernéticos, actos terroristas, etno-separatismo, bloqueos financieros y comerciales, actos de desobediencia civil y propaganda en los medios de comunicación. Los intentos de calificar todos estos procesos conducen al surgimiento de una nueva terminología: desde guerras híbridas y asimétricas hasta operaciones centradas en la red y operaciones de combate fuera de las condiciones de la guerra, tales definiciones extrañas complementan las nuevas doctrinas militares de varios países.

En los últimos años, hemos sido testigos del rápido cambio del fenómeno de la guerra. La lucha, a la que estamos "acostumbrados", cambia su rostro, los actores y la lógica misma. Además de los conflictos armados habituales, estamos hablando cada vez más de ataques cibernéticos, actos terroristas, etno-separatismo, bloqueos financieros y comerciales, actos de desobediencia civil y propaganda en los medios de comunicación. Los intentos de calificar todos estos procesos conducen al surgimiento de una nueva terminología: desde guerras híbridas y asimétricas hasta operaciones centradas en la red y operaciones de combate fuera de las condiciones de la guerra, tales definiciones extrañas complementan las nuevas doctrinas militares de varios países.El nacimiento de las guerras sin contacto.

El mayor éxito en una guerra sin contacto en los últimos años se logró durante la campaña Tormenta del desierto en 1991. Hubo un triple efecto. A nivel táctico, el personal militar evitó la participación directa en las hostilidades (excepto los pilotos aviación, que atacó los sitios de Saddam Hussein), que, por supuesto, estaba en manos de los políticos detrás de las palancas de la guerra. En segundo lugar, por primera vez, las operaciones militares se mostraron en vivo: de acuerdo con CNN, de esta manera mostraron el poder militar de los Estados Unidos al mundo entero y desarrollaron tecnologías de manipulación de información en línea. Fue la primera invasión de Irak que condujo al surgimiento de un término como "guerra televisiva". Y en tercer lugar, la alta precisión también se aplicó por primera vez. оружие - las llamadas bombas inteligentes y misiles, se utilizó la navegación por satélite (por primera vez, la tecnología GPS se utilizó para apoyar a las fuerzas armadas), lo que abrió nuevas oportunidades para el complejo militar-industrial de los EE. UU.

Después de la victoria, los estrategas estadounidenses y los militares iniciaron una amplia discusión sobre el comienzo de una nueva era de guerra en la prensa especializada y el mundo académico. La continua participación del ejército estadounidense en los conflictos en Yugoslavia, Somalia y otros países los llevó a la conclusión de que las reformas radicales en las fuerzas armadas eran necesarias para dar un salto organizativo y tecnológico, dejando atrás a sus potenciales competidores.

El arquitecto de la operación aérea llamada Instant Lightning, que era el componente principal de la Tormenta del Desierto, fue el Coronel de la USAF John Warden. Desarrolló un enfoque sistemático de las hostilidades, llamándolo "Operación basada en los efectos" (SPE), que más tarde se convirtió en uno de los núcleos de la estrategia de las guerras centradas en la red. El concepto del coronel se basó en un modelo único del estado moderno, que es una estructura de cinco anillos concéntricos. El anillo central, o el círculo que representaba a los líderes nacionales, el elemento más importante en la terminología militar, estaba rodeado y defendido por los otros cuatro. El segundo anillo fue la producción, incluidas varias fábricas, centrales eléctricas, refinerías de petróleo, etc., que son vitales para el poder nacional durante las hostilidades. La infraestructura estatal (carreteras, ferrocarriles, líneas de energía) fue el tercer anillo. El cuarto anillo era la población. Y el último, quinto, anillo exterior fueron las fuerzas armadas. Fue posible evitar una colisión con el anillo exterior y con la ayuda de las nuevas tecnologías "Stealth", los sistemas de guía de precisión y la visión nocturna golpearon de inmediato el anillo interior. Este esquema se llama la "guerra desde adentro hacia afuera".

Más tarde, Warden continuó desarrollando su teoría de los cinco anillos, que fue publicada en una publicación especializada de la Fuerza Aérea de los Estados Unidos llamada Enemy as a System. Basado en comparaciones y histórico Por ejemplo, se le ocurrió un concepto lógico y convincente que utilizaba el término "parálisis estratégica" además de la estructura del anillo. “A nivel estratégico, lograremos nuestros objetivos provocando cambios en una o más partes del sistema físico del enemigo, de modo que se verá obligado a adaptarse a nuestros objetivos, o no permitiremos físicamente que se oponga a nosotros. A esto lo llamaremos "parálisis estratégica", señaló el autor. Entonces, solo necesitas calcular los centros de gravedad en el sistema del enemigo e infligirles golpes precisos. Cada estado tiene sus propias vulnerabilidades únicas, por lo que el éxito de la operación dependerá de una elección cuidadosa y precisa. No es necesario iniciar una guerra y movilizarse. Puede utilizar las contradicciones del estado objetivo con sus vecinos o establecer un bloqueo económico (como en el caso de Cuba o Irán), levantar un escándalo en la ONU y las estructuras internacionales, lanzar un pato en los medios, lo que creará el estado de ánimo correspondiente en la sociedad (como fue el caso de Yugoslavia en 1999). De lo contrario, pida la protección de los derechos humanos o involucre a piratas informáticos patrióticos para castigar al gobierno intratable de un tercer país.

Acciones indirectas

El general David Deptula amplió las opiniones de Worden sobre operaciones de tipo nuevo, desde su uso exclusivamente en el ejército de los EE. UU. A todos los niveles nacionales, incluidos los diplomáticos, informativos y económicos. Más importante aún, pidió un énfasis en la comprensión del enemigo como un sistema y creía que las acciones no militares son una parte integral de la nueva teoría del conflicto. No es una coincidencia que en los Estados Unidos se crearan grupos especiales para trabajar en Irak y Afganistán, que incluían sociólogos, etnógrafos, lingüistas y otros especialistas limitados. Los equipos de Human Terrain se comunicaron con la población local, crearon una imagen favorable de las fuerzas de ocupación y se comprometieron a penetrar en la conciencia del enemigo enviando informes al centro, que describían en detalle los hábitos, el comportamiento, la estructura jerárquica, las fortalezas y las fortalezas de un grupo étnico y religioso en particular. El antiguo dogma de la lucha por los corazones y las almas también fue efectivo en el siglo XXI.

Es necesario hacer una reserva de que el nuevo concepto de guerra fue precedido por varias conclusiones importantes extraídas de las lecciones de conflictos anteriores. Primero, sobre la necesidad de evitar el contacto con el enemigo en la era moderna, habló un oficial británico Liddell Garth en su trabajo "La estrategia de la acción indirecta". Los horrores de la Segunda Guerra Mundial, la doctrina de la guerra total y la estrategia de desgaste trajeron sus resultados. Los Estados Unidos y Gran Bretaña, centrados en la Fuerza Aérea, se dieron cuenta de los beneficios de la superioridad aérea. De aquí viene el comienzo de la transformación del poder marítimo en poder aéreo como base de la geoestrategia militar anglosajona. El proyecto Star Wars, que fue promovido activamente bajo Ronald Reagan, es una continuación lógica de la idea de los Estados Unidos de lograr la dominación total. Sin embargo, a juzgar por las obras de George Friedman de Stratfor, las plataformas espaciales de combate son una cuestión de futuro, serán posibles gracias a los esfuerzos conjuntos del complejo industrial-militar de EE. UU. Y el Pentágono.

Técnica de la guerra centrada en la red.

Ahora específicamente sobre cómo liderar la batalla según el nuevo concepto de guerra. En 1996, el almirante William Owens publicó un artículo titulado "La aparición del sistema de sistemas de los EE. UU.", En el que señaló exactamente cómo se deberían librar las nuevas batallas. "La fusión de las crecientes capacidades para recopilar información continuamente en cualquier clima en tiempo real con una capacidad cada vez mayor para procesar y comprender estos datos voluminosos crea una superioridad en el campo de batalla", escribió. "Gracias a las nuevas tecnologías, podemos reconocer automáticamente los objetivos y recibir información sobre los planes operativos del enemigo".

Otro autor que influyó en la transformación de las fuerzas armadas de Estados Unidos es el vicealmirante Arthur Sebrovsky, quien, junto con el analista militar de Estados Unidos John Garstka, publicó un artículo titulado “Guerra centrada en la red: su origen y futuro” en 1998. El trabajo tuvo el efecto de una bomba en los círculos militares y científicos de los Estados Unidos. Como el tercer período de la globalización y la transición de la era industrial a la era de la información afectan principalmente a los países en desarrollo, señalaron los autores, la información es el arma más efectiva. Y dado que el tipo de comportamiento humano predominante en la era de la información es el comportamiento de la red, la guerra centrada en la red encaja perfectamente. De acuerdo con la Doctrina del Pentágono, el núcleo de esta guerra se encuentra en la intersección de las áreas social, física, informativa y cognitiva. Si la información todavía está asociada con una infraestructura específica, entonces la esfera cognitiva es la menos material de las cuatro áreas, porque existe en la mente humana. Se asocia con el aprendizaje, la experiencia, la opinión pública, las creencias, los valores y la comprensión de la situación. Pero lo más importante, la esfera cognitiva es el área donde se toman las decisiones y está directamente relacionada con las capacidades intelectuales. Como dijo Sebrovski, todas las ganancias y pérdidas ocurren primero en nuestro cerebro ...

El Dr. David Alberts, que trabaja para la industria de defensa estadounidense e investiga los fenómenos de las guerras en red, está de acuerdo con sus colegas: en su opinión, el objetivo de una guerra en red es la inteligencia humana.

La guerra en sí misma, como escribió Alberts (es decir, lo que está sucediendo ahora), consta de tres tipos principales de acciones. En primer lugar, es la perfección de la batalla tradicional. En segundo lugar, esta es la evolución de lo que se ha llamado misiones no tradicionales, es decir, un conjunto bastante diverso de acciones, que incluyen asistencia humanitaria, operaciones especiales y conflictos de baja intensidad, operaciones de mantenimiento de la paz y acciones dirigidas a prevenir la proliferación de armas. Y tercero, el nacimiento de una forma única de guerra para la era de la información.

Los estados nacionales o combinaciones de estados nacionales no son los únicos actores posibles en tales conflictos. Los actores no estatales (incluidos los grupos políticos, étnicos y religiosos, el crimen organizado, las organizaciones internacionales y transnacionales, e incluso los individuos equipados con tecnología de la información) pueden organizar ataques de información y desarrollar estrategias de información para lograr los objetivos deseados.

Esto se hace de la siguiente manera. En una forma ideal, los actores de la guerra en red son redes de pequeños y diversos tipos de asociaciones que se parecen a las células. Están dispersos, pero interrelacionados. La red debe ser amorfa, sin corazón ni cabeza, aunque no todos los nodos de la red deben ser equivalentes entre sí. Las mejores tácticas de combate en el sentido literal y figurado: el enjambre. Como un enjambre de abejas, grupos de personas unidas por una idea común simultáneamente comienzan a atacar un objetivo, ya sea un estado o una corporación transnacional. Sin embargo, el objetivo, superior en fuerza y potencial de sus oponentes, se ve obligado a reaccionar ante cada "mordida" más pequeña, y si los atacantes poseen cierta técnica y son tentados en el conflicto, entonces el resultado está casi predeterminado. En otras palabras, contra un Goliat, no solo David va a la batalla, sino muchos.

La esfera del ciberespacio es muy interesante y beneficiosa para fines ofensivos, ya que la guerra digital tiene, en esencia, características similares a las que aspiran los planificadores militares. Estos incluyen bajo costo, precisión, distancia y astucia, que no se pueden lograr en el mundo real.

Guerra de redes en Siria

Un ejemplo vivo de una guerra de redes es la situación en Siria. Además de las tácticas centradas en la red utilizadas por los terroristas (filtrando en pequeños grupos, organizando ataques terroristas y sabotaje en varios sitios industriales), la coordinación se lleva a cabo a través de las comunicaciones recibidas de los países occidentales. Las estaciones de radio tácticas centradas en la red han sido adoptadas por el Ejército de los EE. UU., Y ahora los instructores estadounidenses están entrenando a los militantes para que interactúen en tiempo real y obtengan información sobre la ubicación y ubicación del enemigo utilizando sensores y sensores de red similares. Dado que el ejército sirio no tiene la experiencia de operaciones de lucha contra el terrorismo y se opone a la actividad de la red de militantes, tienen que usar las mismas tácticas utilizadas en Grozny durante el conflicto de Chechenia: usar equipo pesado y, a menudo, eliminar a los civiles y cubrir con fuego las áreas donde el presunto peliculas de accion.

En muchos casos, resulta que el contacto directo de combate con el enemigo no existe. Los ataques de terroristas se alternan con el regreso del fuego de las tropas del gobierno. Entonces todo se repite. Como resultado, los civiles son las principales víctimas de tal conflicto. Sin embargo, el lado civil de la guerra siria también está totalmente involucrado, y en el plano internacional. Innumerables organizaciones no gubernamentales pro-occidentales con sede desde Estambul y Doha hasta Londres y Washington forman una opinión pública que no está a favor del gobierno de Assad. El factor etno-religioso también se explota activamente. Además del islam radical, cuyos representantes frente a los wahabíes y al-Qaeda están realizando ataques contra los cristianos, se están llevando a cabo manipulaciones con varios grupos étnicos, desde circasianos caucásicos hasta kurdos y armenios. El caso de los turcomanos de Siria, que Turquía comenzó a patrocinar antes del conflicto, es bastante indicativo. Ahora tres organizaciones están funcionando activamente allí: el Bloque Turcomano Sirio, el Movimiento Turcomano Democrático Sirio y la Plataforma Turcomana Siria, con este último oficialmente prometido el apoyo del gobierno turco.

Y, por supuesto, las redes sociales, donde la oposición armada y más moderada difunde sus llamamientos y desinformación, son un elemento importante de esta guerra.

Drones y peleando Robots

Como ya se mencionó, la guerra centrada en la red se basa en la superioridad en logística y en la retroalimentación adecuada. Pero además de los canales de comunicación, las bases de datos y su procesamiento, un elemento de esta área es el más efectivo y se ha utilizado durante muchos años. Estos son vehículos aéreos no tripulados (UAV), cuyo uso dio lugar a numerosas víctimas y subsiguientes escándalos internacionales.

El primer caso conocido de uso de UAV como avión de combate se remonta a noviembre de 2001, cuando uno de los comandantes militares de al-Qaeda en Afganistán, Mohammed Atef, fue asesinado con un dron Predator. La idea misma de crear droneless para su uso contra individuos o grupos específicos surgió en 2000, cuando el Pentágono decidió colocar armas antitanque Hellfire en el dron de reconocimiento Predator.

Es notable el hecho de que el senador Lindsay Graham en su discurso en febrero 2013, dijo que la cantidad de personas asesinadas por los UAV estadounidenses es 4700, que es aproximadamente 1 mil personas más que en el informe del Consejo de Relaciones Exteriores dedicado al UAV, que fue publicado un mes antes Según los expertos, hay un fuerte lobby en el Congreso de los Estados Unidos que impulsa todo tipo de programas de UAV, es decir, obliga formalmente a las autoridades federales a comprarlos para varios propósitos, incluso si esto no es necesario.

Debido a esto, el gobierno de los Estados Unidos anunció oficialmente que en el futuro contará con el uso generalizado de aviones no tripulados para diversas tareas militares y considera que el programa UAV es uno de los cimientos de la transformación revolucionaria para futuras guerras. Los lobbistas drones dicen que los drones son beneficiosos porque no hay víctimas entre los contingentes durante las misiones. Por otro lado, el uso inequívoco de tales sistemas conduce a una violación de la soberanía territorial, no hay transparencia y responsabilidad, hay un debilitamiento adicional de las restricciones políticas asociadas con la guerra. En opinión de Richard Falk, presidente del Fondo Americano de Energía para la Paz Nuclear, puede ocurrir una dispersión no regulada de armas en los sectores público y privado con un posible papel estratégico, lo que lleva a socavar las tradicionales leyes internacionales restrictivas sobre la guerra y el orden público o el surgimiento de la no proliferación de vehículos aéreos no tripulados. Eso permitirá a todos los estados poseer y utilizar aviones de reconocimiento no tripulados en un espacio soberano, y algunos países lo harán. Alquile drones de forma selectiva para atacar objetivos en cualquier lugar hasta que se acuerde un conjunto específico de reglas.

Es cierto que ya ha habido casos de hacking de UAVs. En Irak, los rebeldes lograron interceptar las señales de radio de los drones y enviarlos a objetivos falsos, mientras que los iraníes pusieron un avión de reconocimiento estadounidense sin daños y lo examinaron. Por otro lado, los UAVs se están mejorando constantemente. Ya se han creado drones del tamaño de insectos, hay robots submarinos y terrestres capaces de realizar una variedad de tareas, desde disparos y entrega de carga hasta la investigación de objetos y territorios. Los vehículos terrestres no tripulados (UGV) se usan activamente tanto en Afganistán como en Irak para detectar minas y bombas y para combatir, por ejemplo, 3 SWORDS (Sistema de acción directa remota de observación de armas especiales), armados con ametralladoras M249. El programa Future Combat Systems se lanzó en los EE. UU. Desde 2003, pero se quedó congelado en 2009 debido a la falta de fondos. Sin embargo, el presupuesto para la producción de UAV de combate en los Estados Unidos aumenta cada año, lo que corresponde a la lógica anglosajona del poder aéreo. Cada dron tiene sus propias funciones especiales: algunas se crean únicamente para rastrear un determinado territorio y transmitir información (por ejemplo, sondas de globos), otras son más móviles y capaces de maniobrar en el aire. Estos incluyen el relativamente pequeño UAV Raven y el gran Global Hawk, uno de los cuales supervisa el programa nuclear de Corea del Norte, mientras que el Predator y Reaper son aviones de combate capaces de transportar misiles y bombas.

Aunque el arte marcial tradicional comenzó a deteriorarse en la era de la Primera Guerra Mundial, que el filósofo alemán Ernst Jünger observó con pesar, la guerra seguirá siendo un componente constante de la civilización humana. Y la tecnología moderna está diseñada para reemplazar a las personas en sus conflictos e intereses. Sin embargo, es casi imposible que en algún momento las dos partes pongan a los robots exclusivamente en el campo de batalla uno contra el otro, y luego, basándose en los resultados de la batalla, firmen un acuerdo de rendición, porque la política es una gran cantidad de sociedad, no de tecnología. Y los nuevos artilugios e inventos militares se enviarán exclusivamente para conquistar o destruir la mano de obra. Al menos, los países industrializados cuentan con ello, aunque sus líderes se esconden detrás de una pantalla de democracia y valores humanistas.

información