Los hackers pueden matar personas a distancia.

Algunos médicos creen que la implantación de varios chips de control de la salud en el cuerpo humano puede adquirir una escala global con el tiempo. Los médicos están seriamente preocupados por la posibilidad del efecto contrario de esta terapia. Para mayor claridad, puede dar un ejemplo de la industria cinematográfica, a saber, un episodio de la serie de televisión Homeland, en el que el vicepresidente de EE. UU. Es asesinado por un exitoso ataque de un pirata informático a su marcapasos. Los piratas informáticos se metieron en un marcapasos y le enviaron una descarga de electricidad al cuerpo del vicepresidente.

"Bueno noticias radica en el hecho de que estas cosas suceden hoy en la televisión. Pero a partir de la implementación real de este escenario en la práctica, la humanidad está separada solo por un pequeño paso. Personalmente, estoy teniendo un éxito de malware aleatorio en un dispositivo implantado que causa incluso más miedo que un ataque de hackers deliberado ", dijo Kevin Fu, quien es profesor de seguridad de la salud en la Universidad de Michigan.

Los científicos temen ser compartidos por el empleado de Barnaby Jack, IOActive, que se especializa en temas de seguridad de la red. Según este último, el escenario de la película Homeland es bastante real, él personalmente demostrará la posibilidad de tal ataque en la próxima reunión de hackers de EE. UU. Jack Barnaby estudió el sistema de seguridad de los modernos dispositivos médicos implantables y concluyó que son muy vulnerables a los ataques de hackers. Muchos de estos dispositivos ejecutan Windows 95 y Windows XP, lo que no es difícil para la mayoría de los piratas informáticos.

Los especialistas que trabajan para McAfee comparten una opinión similar. Creen que los ataques de los piratas informáticos modernos pueden ser fatales, ya que son capaces de atacar a varios equipos médicos. En el caso de que la vida de una persona dependa de un dispositivo en particular, los piratas informáticos tienen la capacidad de realizar cambios en su modo de operación, lo que al final puede llevar a las consecuencias más negativas para una persona.

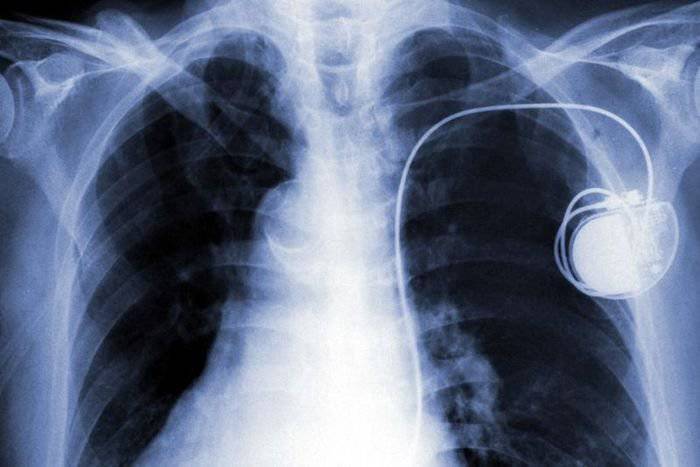

Hasta la fecha, se han encontrado vulnerabilidades en marcapasos individuales y bombas de insulina, que ya están implantadas en pacientes de clínicas. Como parte del estudio, los científicos pudieron cambiar el modo de funcionamiento de la bomba de insulina, que contenía dosis de insulina 300 a través de un canal de radio, para que el paciente recibiera todas las dosis calculadas para el curso en el mes 1,5 a la vez. Tal sobredosis sería la causa de la muerte garantizada. Aunque tales dispositivos están equipados con algunos sistemas de protección, los hackers podrían desactivarlo.

Nivel de amenaza

Tenemos que admitir que este método de asesinato de hoy es bastante limitado. Ya que puede dirigirse solo a aquellas personas que no pueden vivir sin dispositivos médicos integrados. Además, este es un tipo de piratería bastante complicado, ya que para su implementación no es suficiente que un pirata informático simplemente se conecte a Internet desde el punto disponible más cercano. Con alta probabilidad podemos decir que para las personas que han decidido matar, será más fácil y barato comprar un arma o una bomba. Hasta la fecha, esta forma de matar a una persona parece un hollywoodiense, no porque sea imposible en principio, sino porque no es lo suficientemente efectiva.

Otra forma 4 que los hackers pueden matarte ahora

Estrellar el avion

La posibilidad de secuestrar un avión en nuestro tiempo puede convertirse en un problema bastante urgente. Especialmente si tomamos en cuenta el hecho de que los aviones y los helicópteros modernos son capaces de llevar a cabo casi todo lo que los pilotos pueden hacer. Y todo esto se logra a través del uso de la electrónica de computadora, que literalmente abarrotan. En este caso, el hacker en general ni siquiera tiene que estar a bordo de ese avión, cuyo ordenador de control está listo para piratear. Al mismo tiempo, son las grandes aerolíneas de compañías comerciales las que están sujetas a una mayor amenaza de piratería. Dado que a través de sus consolas, puede obtener acceso completo a los sistemas internos de los aviones. En el caso de que el control directo de la aeronave no se pueda romper, un pirata informático puede ingresar al sistema de control de tráfico aéreo y enviar comandos falsos a los pilotos. No hace falta decir que los pilotos mismos no sabrán acerca de la falsedad de los comandos y la información recibida.

Nivel de amenaza

A pesar de los agujeros técnicos existentes, los aviones no eran un objetivo tan popular para llevar a cabo ataques terroristas desde el año 2001. Sin embargo, no debemos olvidar que los hackers realmente tienen esta oportunidad, y si no la usan, esto no significa que esta sea una tarea imposible para ellos. Es solo que los terroristas de hoy prefieren usar bombas bastante ordinarias cuando realizan sus ataques.

Romper el sistema de alimentación

Pocas personas lo saben, pero hoy en día, los cortes de energía están matando a más personas de lo que podrías imaginar. La falla de los acondicionadores de aire, los hospitales cerrados y las farmacias y tiendas inactivas, la interrupción de las comunicaciones celulares y telefónicas pueden tener consecuencias fatales para las personas cuya vida depende directamente de los beneficios de la civilización técnica moderna. Por ejemplo, según un informe de 2003, en Nueva York, las personas de 90 murieron en un accidente de energía importante. El corte de energía ocurrió debido al error relativamente pequeño que cometió la compañía regional de administración de energía. Pero las consecuencias de este error llevaron al hecho de que casi 55 millones de personas experimentaron cortes de energía durante los días 3-x.

¿Qué pasa con los ataques dirigidos? En el verano de 2012, los piratas informáticos lograron quebrar la seguridad de una compañía de suministro de energía canadiense y obtener acceso a su sistema de control. No tuvo consecuencias graves, pero el hecho es alarmante. Hoy en día, los sistemas de energía complejos que tienen acceso a Internet son especialmente vulnerables a los piratas informáticos, ya que se conectan a la misma red mundial que usted y, por lo tanto, somos muy vulnerables a los ataques cibernéticos.

Nivel de amenaza

En el pasado, incluso rompiendo en una línea de suministro de energía relativamente pequeña podría causar toda una cadena de problemas que en última instancia afectarían a las redes de energía mucho más grandes. Sin embargo, las empresas hoy en día gastan una gran cantidad de dinero y energía para que los pequeños fallos no se conviertan en la causa del fallo de todos los sistemas de energía. Desde 2003, su seguridad ha aumentado significativamente. Para eliminar a una víctima específica, los cortes de energía no son los medios más precisos. Lo más probable es que esta falla simplemente se atribuya a la falla de cualquier sensor que a un ataque terrorista dirigido.

Además, el crecimiento de la seguridad, que no permite que una piratería local relativamente pequeña "ponga" toda la red de energía, es un obstáculo bastante serio. Para llevar a cabo un ataque a gran escala, es necesario descifrar no una, sino varias líneas de energía a la vez, que se combinan en una red común, pero funcionan de manera independiente. Este es un proceso bastante lento, largo y costoso.

Hackeando tu coche

Los sistemas de alarma modernos, que están diseñados para proteger su automóvil contra el robo, de hecho, pueden ser una muy buena herramienta para piratear. De vuelta en 2010, un grupo de ingenieros de una compañía de sistemas de seguridad para vehículos, gracias al uso de un dispositivo especial compacto montado en un automóvil, mostró cómo un pirata informático podía acceder a un automóvil con él. Desde entonces, las herramientas de hacking solo han sido mejoradas. En 2011, la misma compañía demostró varios métodos inalámbricos de piratería remota y acceso al automóvil. En este caso, la piratería se llevó a cabo a través de un sistema que inicialmente permitió que el propietario del automóvil lo encontrara si era secuestrado mediante comunicación celular. ¿Cómo puede un atacante hacker usar esto? El alcance de las fantasías es lo suficientemente amplio: desde la falla del sistema de frenos hasta la falla del motor.

Nivel de amenaza

Además de un número suficientemente grande de variantes de ataques cibernéticos, este ataque lleva bastante tiempo. Desde antes de hacerlo, un pirata informático tendrá que reunir una gran cantidad de información para encontrar el automóvil de interés para la víctima, después de lo cual la posible víctima estará en el automóvil. Vale la pena señalar que es bastante realista.

Hackeando un UAV

Los UAV militares modernos, que a menudo aparecen en las páginas de Internet y en las noticias, pueden ser pirateados. O al menos reprogramar. Por ejemplo, en el verano de 2012, los estudiantes de la Universidad de Texas en Austin pudieron piratear un dron del gobierno en una apuesta propuesta por el Departamento de Seguridad Nacional. A pesar de ello, en occidente para 2015 está previsto un programa bastante amplio de ampliación del uso de los UAV. Al mismo tiempo, hoy en día la práctica de utilizar droneless en Rusia no es muy común.

Nivel de amenaza

Solo un UAV militar pirateado hackeado puede matar a un gran número de personas. Sin embargo, incluso muestras comerciales relativamente pequeñas, como Parrot AR.Drone 2.0, pueden matar a una persona o incluso a 2. Aquí es justo recordar historia sobre Aeschiel, que nos dice que el griego antiguo fue víctima de una tortuga que cayó del cielo y que el águila que la atrapó cayó. Esta historia sugiere que la muerte de incluso un pequeño avión no tripulado no es imposible, aunque parece muy poco probable.

Fuentes de información:

-http: //russian.rt.com/article/11162

-http: //hi-news.ru/technology/pyat-sposobov-kotorymi-xakery-mogut-ubit-vas-pryamo-sejchas.html

-http: //ateamcast.com/info/82-sovremennye-ataki-xakerov-mogut-ubit-cheloveka.html

información