Las amenazas cibernéticas rusas están creciendo

Aproximadamente dos años después de la iniciativa del presidente estadounidense para comenzar la formación de una infraestructura de información global bajo el Consejo de Seguridad de Rusia, se formó un grupo de trabajo interdepartamental para analizar este tema y desarrollar propuestas sobre la posición de Rusia, que se planea llevar a la parte estadounidense en el marco de la Comisión Gore - Chernomyrdin. El grupo de trabajo incluyó representantes de la SVR, el FSB, el FAPSI, el Ministerio de Asuntos Internos, Roscominform, el aparato del Consejo de Seguridad, las principales organizaciones especializadas de la Academia de Ciencias de Rusia y el complejo militar-industrial. El autor de estas líneas, que estuvo representado por el Ministerio de Defensa y que tenía en ese momento cierta experiencia en explorar las posibilidades de usar GII para resolver una serie de tareas en el perfil de su instituto de investigación, fue asignado para liderar este grupo.

En pocos meses se desarrolló el documento correspondiente. Le tomó casi 20 años. ¿Qué ha cambiado durante este tiempo?

Nueva realidad

En primer lugar, en este período históricamente corto, el GII no solo se convirtió en una realidad, sino que se convirtió en una infosfera global, cuya dinámica de desarrollo es apropiado estimar por el número de destinatarios de su base técnica: el metanet global de Internet. El desarrollo de la infraestructura de comunicación de Internet (redes de comunicación personal y autopistas de telecomunicación, principalmente satélites y fibra óptica), combinado con un crecimiento exponencial en el número de dispositivos que utilizan Internet, conducirá en un futuro próximo al surgimiento del llamado concepto de Internet de las cosas (Internet de las cosas). Pide 100 mil millones de unidades.

En segundo lugar, la cantidad de objetos de la tecnosfera que utilizan Internet como un entorno de comunicación unificado para el funcionamiento de los sistemas técnicos distribuidos que forman las llamadas infraestructuras críticas (IC), cuyo estado depende de los medios de subsistencia de estados y regiones del mundo: energía, combustible, transporte. Defensa, industria, banca y servicios financieros, de vivienda y comunales, administraciones estatales y otros.

En tercer lugar, la influencia de la infosfera en la conciencia individual, grupal y de masas ha aumentado muchas veces. En el año 2006, en los EE. UU., El gasto de los anunciantes en publicidad en Internet superó los costos de publicidad similares en televisión. De hecho, esto significaba que Internet se había convertido en la herramienta número uno para influir en la conciencia. Con el desarrollo de las redes sociales, las posibilidades de utilizar Internet para la gestión diversa no directiva de grupos y masas de personas han aumentado muchas veces.

Como resultado, se creó una nueva realidad en la que los objetos de la tecnosfera global y la antroposfera estaban expuestos a todo un espectro de amenazas previamente inexistentes, cuya fuente es la conectividad total del GII: cada uno de sus destinatarios tiene la capacidad física de intercambiar información con cada uno. Al mismo tiempo, la presencia en dispositivos terminales (teléfonos inteligentes, tabletas, computadoras personales, varios sensores) e instalaciones de red (servidores, enrutadores) de defectos no intencionales y de sabotaje (es decir, explotaciones o software preimplantado y minas operativas de circuitos) hace de la infosfera no solo una fuente. Control total y filtración de información confidencial hacia los centros de organización de esta actividad, pero también desastres a gran escala provocados por el hombre.

Esto es, en su forma más general, un trasfondo del sistema en el que tiene sentido considerar con más detalle el complejo de problemas que se deben resolver en las condiciones actuales para garantizar la seguridad de la información de Rusia y sus Fuerzas Armadas.

La seguridad de la información generalmente se divide en tecnología de la información y tecnología de la información.

La seguridad informativa y psicológica de cualquier sociedad es su protección contra las amenazas realizadas por medio de la influencia informativa en la conciencia de los individuos que la forman.

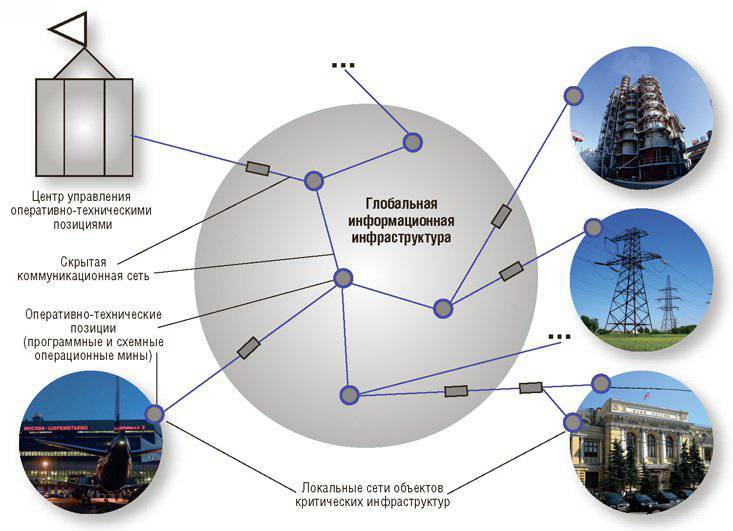

Consideremos en detalle la seguridad de la tecnología de la información (llamada en breve también cibernética) del material y los objetos de información de la tecnosfera, es decir, su protección contra amenazas realizada mediante el uso de tecnologías de información especiales para la destrucción o el uso inaceptable de estos objetos. Si las tecnologías mencionadas se aplican en relación con los objetos de información, hablan de la influencia cibernética sobre ellos, en relación con los objetos materiales, sobre la influencia cibernética (Fig. 1). Un ejemplo de un ataque cibernético podría ser un cambio encubierto por parte de un atacante del contenido de un sitio público (el denominado desempaquetador). Un ejemplo de los efectos cibernéticos es la retirada de la trayectoria estándar de un vehículo aéreo no tripulado del enemigo y la desconexión de las redes eléctricas de tracción que aseguran el movimiento de vehículos terrestres dependientes de la electricidad, lo que hace que se detengan de inmediato.

La figura. 1

Está claro que los países con los más desarrollados y, por lo tanto, vulnerables a los impactos cibernéticos de la tecnosfera, principalmente los Estados Unidos, implementan un conjunto de medidas destinadas, por un lado, a minimizar las capacidades de sus oponentes sobre el impacto destructivo y destructor del sistema en sus infraestructuras críticas, y por el otro Preparación oculta de sistemas globales de puestos operativos y técnicos (redes de agentes cibernéticos) para el monitoreo e implementación mencionados, si es necesario, de impactos similares en áreas clave. le infraestructuras críticas en el exterior (Fig. 2).

La figura. 2

En los Estados Unidos, la necesidad de una organización sistemática de las actividades de ciberseguridad y la protección de la IC a nivel estatal se realizó en la segunda mitad de los 90. En mayo, dos directivas firmadas por el presidente Clinton aparecieron en 1998 - PDD 62 y 63 "Sobre la lucha contra el terrorismo" y "Sobre la protección de la infraestructura crítica". Como parte de la implementación de estas directivas, el Departamento de Seguridad Nacional (DHS, por sus siglas en inglés) se creó con un personal de 170 de miles de personas a las que se les encomienda resolver un conjunto de tareas para garantizar la estabilidad de las infraestructuras críticas de los EE. UU. Ante posibles impactos de destrucción del sistema y para prevenirlas. Después de los ataques terroristas de 11 en septiembre, se emitió 2001 del año, el llamado PATRIOT ACT, que expandió y profundizó significativamente las actividades en esta área.

Estados Unidos y China en la infosfera global.

En general, las actividades del liderazgo federal de los EE. UU. Para garantizar la seguridad y la sostenibilidad de sus infraestructuras críticas dejan la impresión de suficiente competencia y racionalidad, aunque, por supuesto, tiene puntos débiles.

Como parte del control total sobre la administración, las agencias de inteligencia, las fuerzas armadas y la población de países extranjeros, los Estados Unidos proceden del concepto de "Gran Hermano". Basándose en la posición dominante de la economía cibernética estadounidense, el liderazgo político y militar de los EE. UU. Ha estado implementando programas de inteligencia cibernética desde 90, que combinan métodos pasivos, activos y combinados de acceso a recursos de información confidencial y tráfico de redes informáticas mundiales y sus segmentos nacionales. El papel central en este trabajo pertenece a la Agencia de Seguridad Nacional y al comando cibernético de las Fuerzas Armadas de los Estados Unidos, creado en 2010 en mayo, aunque los eventos recientes han demostrado que los Estados Unidos sufrieron más daños de sus actividades que los ganados. Sin embargo, exagerar este daño ciertamente no vale la pena. Sus fuentes son las tensiones tectónicas y las contradicciones entre varios servicios especiales pertenecientes a la comunidad de inteligencia estadounidense, combinados con una cierta pérdida de control por parte del liderazgo político legítimo de los Estados Unidos. Si se tiene en cuenta el enorme dinero, cuya base son los opioides afganos y que en los últimos 12 han estado a disposición de los servicios de inteligencia individuales de la comunidad, así como un aumento espasmódico en el número de compañías militares privadas controladas, equipadas y financiadas criptocráticamente (su número en el mundo se estima en 400 - 500, y el volumen de pedidos - en 150 - 200 mil millones de dólares), obtenemos una nueva gama de amenazas de seguridad para todos los países. Rusia aquí, por supuesto, no es una excepción.

Hablando sobre las actividades de los países extranjeros en el ciberespacio, es imposible no mencionar a China. En 2012, una comisión especial del Congreso de los Estados Unidos anunció los resultados de su trabajo en el análisis del uso de la base de elementos falsificados en armamentos y equipo militar de fabricación estadounidense. Estos resultados desconcertaron al establishment norteamericano. 2008: 2011 reveló casos de 1500 del uso de microcircuitos falsificados fabricados en el extranjero en sistemas de defensa estadounidenses tan importantes como los sistemas de misiles THAAD, los submarinos de ataque de la clase de Los Ángeles, los aviones de combate F-15E, etc. Al mismo tiempo, alrededor del 30 por ciento de estos chips eran de origen chino. La economía cibernética china está muy por detrás de los EE. UU. En términos de software y servicios de información, pero es casi la misma que en hardware y hardware: el número de herramientas de producción de Internet en Internet producidas por Huawei Technologies en China es comparable al número de productos similares de CISCO y Juniper en Estados Unidos. La supercomputadora Tianhe-2 más poderosa del mundo con el máximo rendimiento de los petaflops 55 y el sistema operativo de Kylin actualmente opera en la República Popular China, mientras que la próxima supercomputadora estadounidense Titan Cray XK7 tiene el doble de rendimiento.

Estas son, en términos generales, las capacidades de las dos potencias más grandes de la infosfera global.

Rusia minimiza los riesgos

En cuanto a la Federación Rusa, a nivel estatal, las actividades de seguridad de la información se organizan de acuerdo con la Doctrina de Seguridad de la Información aprobada por el Presidente de la Federación Rusa 9 en septiembre del año y la Ley Federal 2009-FZ sobre Información, Tecnologías de la Información y Protección de Información de 149. . Esta actividad se desarrolla en las siguientes áreas principales:

la creación y organización del funcionamiento efectivo de los sistemas de protección de información departamentales y corporativos contra fugas a través de redes informáticas y otros canales técnicos;

minimizando los riesgos de ingresos para los objetos de la tecnosfera y las Fuerzas Armadas de Rusia de software y hardware que contienen defectos de sabotaje que permiten la creación de redes de agentes cibernéticos y acciones cibernéticas sobre estos objetos en nuestros sistemas automatizados;

Organización de la investigación y formación en la provisión de las dos primeras direcciones.

En el marco de la primera dirección, de conformidad con el Decreto del Presidente de la Federación Rusa de 15 en enero, 2013, bajo la dirección del Servicio de Seguridad Federal de Rusia, comenzó a crear un sistema nacional para detectar y prevenir ataques informáticos (SOPKA). El segmento actual de este sistema solo en 2013-m aseguró la identificación de tres redes de agentes cibernéticos de países extranjeros, lo que impidió el robo de dos millones de páginas de información secreta. Es extremadamente importante que el Presidente de la Federación Rusa en diciembre 2012 haya desarrollado las Pautas del Servicio de Seguridad Federal para la Política Estatal en el Campo de Garantizar la Seguridad de los Sistemas Automatizados para la Gestión de la Producción y los Procesos Tecnológicos de las Instalaciones de Infraestructura Crítica de la Federación Rusa, que puede considerarse un documento reglamentario de vanguardia para la organización sistémica del trabajo a proteger. Infraestructuras críticas rusas. En 2014, se espera la adopción de la ley federal "Sobre la infraestructura de información crítica de la Federación Rusa", que se convertirá en la base para la posterior organización del trabajo en esta área.

En cuanto a la segunda dirección, solo perezoso no habla de nuestra dependencia de la base de elementos de importación y del software de importación, que es fundamental para la seguridad del país, que realmente es la fuente de las amenazas que se están discutiendo. En esta área, hay dos enfoques principales para minimizar los riesgos existentes:

la organización de un sistema de certificación efectivo para software y componentes importados que están planificados para su uso en instalaciones que son críticas para la defensa y seguridad del país;

aumentar la sustitución de importaciones para pasar en el futuro previsible a una base de elementos totalmente nacional.

En el marco del primer enfoque, una serie de laboratorios de prueba están funcionando, con licencia del FSB, FSTEC y el Ministerio de Defensa, y realizan trabajos para identificar defectos de sabotaje en productos certificados. Solo uno de tales laboratorios en el período de 2008 a 2013 reveló 38 de defectos similares en software y hardware de la producción estadounidense, china e israelí. Debe entenderse que este enfoque tiene limitaciones tanto económicas como fundamentales.

En cuanto a la sustitución de las importaciones del elemento base, debe notarse: en Rusia, bajo el liderazgo de la Comisión Militar Industrial bajo el gobierno desde el momento en que fue encabezada por Sergey Ivanov, se está realizando un trabajo complejo e intencional para desarrollar nuestra industria radioelectrónica y dominar las tecnologías de producción. Logrado por los principales fabricantes mundiales. La contribución sistemática al despliegue y la realización de este trabajo en todas sus etapas fue realizada por Yuri Borisov, que actualmente ocupa el cargo de Viceministro de Defensa de Rusia. El resultado es que Rusia se encuentra entre los ocho países que tienen las capacidades tecnológicas para la producción de productos microelectrónicos con estándares de diseño de nanómetros 90 y menos. 2013 ha dominado la producción de microcircuitos nanométricos 65. Para 2020, aproximadamente el 95 por ciento del elemento base para las necesidades de nuestro complejo militar-industrial se producirá en Rusia.

Eliminar el retraso crónico

Según las estimaciones de la comunidad experta, mediante 2020, el proceso de miniaturización de los circuitos integrados de semiconductores tradicionales se aproximará a su límite físico (alrededor de 6 nm), y se crearán los requisitos previos científicos y técnicos necesarios para rechazar la base de componentes electrónicos semiconductores para 2030 y Nuevos principios físicos y materiales. En esta situación, Rusia tiene la oportunidad, confiando en el serio trabajo científico y técnico creado por nuestra ciencia académica, no solo para eliminar el retraso existente, sino también para tomar una posición de liderazgo en algunas áreas. Esto se trata principalmente de la computación cuántica y la comunicación cuántica, cuyos cimientos fueron establecidos por la escuela del académico Kamil Valiev en los 80-s. Al mismo tiempo, la comunicación cuántica, junto con la tasa teórica límite de transmisión de un bit de información, se caracteriza por una protección de inteligencia absoluta. En principio, es imposible interceptar el flujo de información cuántica. Las calculadoras cuánticas son un medio inalcanzable por las computadoras tradicionales para resolver problemas asociados con una búsqueda masiva de opciones. En particular, el problema de descomponer un número entero en factores primos en el caso de una cantidad de dígitos 250 conocidos en criptoanálisis puede ser resuelto por la supercomputadora American Titan mencionada con un rendimiento de aproximadamente petaflops 20 en un año, mientras que una computadora cuántica con una frecuencia de solo un megahertz en cuatro segundos. Para los números de los dígitos de 1000, los valores correspondientes son cientos de miles de millones de años y minutos de 1,5, respectivamente.

Otra dirección prometedora, cuyo desarrollo nos permitirá alcanzar un nuevo nivel de desarrollo de armas y eliminar nuestro retraso crónico, es la nanofotónica. La creación sobre la base de sensores de radiofrecuencia y herramientas de procesamiento de información de la próxima generación, junto con el logro de características de dimensiones de masa y de consumo de energía fundamentalmente nuevas, garantizará la invulnerabilidad de la radiofrecuencia. armasque en la situación militar-técnica prevaleciente representa una amenaza muy peligrosa para casi todos los sistemas armados y prometedores de nuestro ejército y flota. Es importante tener en cuenta que los desarrolladores estadounidenses de la aparición de las armas de energía dirigida por aviones de sexta generación, incluida la frecuencia de radio, se consideran habituales.

Debe entenderse que la seguridad cibernética es importante, pero solo el segmento de seguridad de toda la infraestructura crítica de la Federación Rusa. En 2005, inmediatamente después del accidente en la subestación transformadora de Chaginskaya, el autor, que en ese momento era el jefe del departamento de información y análisis de Rosoboronzakaz, escribió una pequeña monografía titulada "Infraestructuras críticas como una esfera de confrontación", en la que trató de dar un análisis sistemático de la nueva situación tecnológica en la que Rusia, si no tomar las medidas adecuadas puede ser extremadamente vulnerable a una nueva serie de amenazas. En el año 2012, asumiendo los deberes de un miembro de la Comisión Industrial Militar, una de cuyas áreas de trabajo es la sostenibilidad de la tecnosfera del estado y de las Fuerzas Armadas, el autor encontró que, en principio, la situación en esta área está cambiando para mejor, mucho más lento que el desarrollo de la situación geopolítica. . El complejo de problemas de proteger y garantizar la estabilidad de las infraestructuras críticas de Rusia no se está resolviendo de manera suficientemente activa, y esto no es menos peligroso para nuestro país que todas las posibles amenazas en la esfera militar combinadas.

Hablando sobre la seguridad de la información y la psicología, nosotros, como regla general, estamos localizados en los medios o tecnologías para implementar influencias informativas en la conciencia o la subconsciencia de los individuos. Al mismo tiempo, la mayoría de las veces ni siquiera pensamos en los modelos y tecnologías de los impactos informativos en las sociedades, es decir, no vemos los bosques detrás de los árboles.

Gestión de la sociedad

Recientemente, las tecnologías de uso de las redes sociales de Internet para gestionar las acciones de protesta durante la "Primavera Árabe", las "Revoluciones de Orange" y los eventos recientes en Kiev se han discutido activamente; La tecnología de los personajes virtuales utilizada por las fuerzas especiales relevantes de las fuerzas armadas de los EE. UU., etc. Sin duda son importantes, pero son cuestiones privadas.

El modelado integral de las operaciones psicológicas para la destrucción del sistema de las sociedades, su refragmentación y, en última instancia, su gestión no directiva puede llevarse a cabo en el marco de un enfoque sociométrico, cuya esencia es la siguiente. El estado psicológico de una sociedad que consta de n individuos (sujetos) se puede representar como una matriz sociométrica S de dimensión nxn, donde el valor Sij en el rango de -1 a + 1 refleja la relación del i-th sujeto a la j-th. En un equipo bueno y cohesivo, todos los Sijs son más grandes que 0. En lo malo, desorganizado, por el contrario. El objetivo de una operación psicológica es desintegrar a la sociedad opuesta en incontrolada por su liderazgo, las sub-sociedades hostiles. Los medios para llevar a cabo tales operaciones, como regla general, son marcos de evaluación: algunos juicios se transmiten a dos sujetos y su intercambio mutuo de evaluaciones de este juicio está asegurado (Stalin - héroe: sí - no, etc.). Al mismo tiempo, el valor de Sij aumenta con el número de coincidencias de evaluaciones y disminuye con el número de sus inconsistencias (se considera que para la destrucción del sistema de una sociedad es aconsejable mantener constantemente a la vista de sus sujetos, precisamente los juicios destructivos). Otra forma obvia es llevar a terceros a los temas de sus evaluaciones mutuas (posiblemente distorsionadas).

Existen y se aplican medios y medios más sutiles y efectivos para gestionar el estado de las sociedades. Cualquiera puede recordar cómo un megasocio como la Unión Soviética se refragmentó y desintegró durante 1988 - 1991. La infraestructura de información global simplifica y reduce en gran medida el costo de tales operaciones.

El enfoque sociométrico puede ser aplicado efectivamente en situaciones electorales. En este caso, la matriz sociométrica tiene la dimensión m × n, donde m es el número de votantes o grupos de votantes con preferencias estables, y n es el número de candidatos para un cargo electivo. El valor de Sij es una medida de la actitud del i-th votante al candidato j-th. El objetivo de cualquier sede electoral es maximizar el número de votantes con la actitud más positiva hacia su candidato.

En general, en el marco de un enfoque sociométrico, es posible lograr una comprensión adecuada de las acciones del enemigo y, sobre esta base, resolver de manera suficientemente eficaz las tareas de contrarrestar las amenazas a la seguridad de la información y la desintegración de la sociedad, así como a sus diversos segmentos sociales, incluidas las fuerzas armadas y los grupos militares individuales.

Tres tipos de confrontación.

Cualquier confrontación incluye elementos de diferentes esferas. En opinión de los analistas de habla inglesa que reflejan el enfoque anglosajón de esta integración, hay tres tipos de confrontación: la guerra de influencia, la guerra militar y la guerra de infraestructura.

La forma más alta es la lucha de influencia, cuyo propósito es llevar al adversario a tomar decisiones que sean beneficiosas para ellos mismos. Esta forma está bien dominada por los responsables políticos, tecnólogos políticos, servicios especiales y centros de poder occidentales, y se considera la más racional debido a los costos relativamente bajos y la alta eficiencia. En el caso de que el objetivo no se lograra en el marco de la lucha de influencia "pura", la transición a la lucha armada se mantuvo hasta hace poco. Como resultado, el enemigo fue llevado a un estado por la fuerza militar cuando su liderazgo político se vio obligado a tomar las decisiones necesarias. La informatización global y el centrado en la red de la tecnosfera con el surgimiento concomitante de herramientas de impacto cibernético capaces de deshabilitar segmentos enteros de infraestructuras críticas crearon una realidad completamente nueva. En su marco, el apoyo de poder de la lucha de influencia puede llevarse a cabo sin iniciar una guerra, pero solo a través de la lucha con las infraestructuras.

En la relación entre la lucha de influencia y la lucha contra las infraestructuras, hay cuatro segmentos: los sujetos de la economía global que poseen los objetos de las infraestructuras críticas (incluidas las transfronterizas): combustible, energía, transporte, información, etc .; relaciones de propiedad (cada propietario tiene su propia parte de las ganancias del funcionamiento de estas instalaciones, proporcional a su grado de propiedad del objeto rentable); objetos que obtienen beneficios y están en relaciones tecnológicas entre sí, lo que provoca las llamadas fallas en cascada de estos objetos en el caso de efectos destructivos en algunos de ellos; sociedades cuyos medios de vida son proporcionados por estos objetos y, en general, infraestructuras críticas. Al mismo tiempo, la influencia potencial del sujeto de la economía global (estado, corporación, grupo de individuos o individuo) es generalmente proporcional al tamaño de su condición, cuya acumulación se realiza a expensas del ingreso por el funcionamiento de los objetos que posee hasta cierto punto. La competencia entre sujetos hasta cierto punto puede llevarse a cabo mediante métodos de influencia de combate, pero luego puede pasar a una fase en la que, por medio de compañías militares privadas u otras estructuras e incluso individuos capaces de ejecutar influencias destructivas en las instalaciones de los competidores, estos últimos quedarán fuera de acción, naturalmente. , privarlo de los beneficios planificados y reducir el impacto potencial. Es tan natural que el daño de tales impactos también sea soportado por las sociedades, cuya actividad vital depende de los objetivos afectados.

Los métodos anglosajones de influencia de la lucha se utilizan constantemente. El éxito relativo de las acciones de las tropas estadounidenses en los conflictos de los últimos años 22 se debe no solo a la efectividad de los nuevos medios de guerra utilizados por ellos en sus nuevas formas y métodos, sino también al bloqueo de la influencia de fuerzas geopolíticas comparables, principalmente Rusia y China, en la prestación de servicios militares. y asistencia técnica militar a los enemigos de Estados Unidos y la OTAN en estos conflictos. Sin embargo, la situación en torno a Siria ya ha demostrado que el liderazgo ruso posee métodos de influencia de la guerra no peor que el estadounidense. Los buques de guerra de la Armada rusa en el Mediterráneo, el trabajo de poder activo de la diplomacia rusa, que impuso a sus homólogos estadounidenses, dijo en una pelea de cabina telefónica en Estados Unidos cuando el enemigo simplemente no tiene la oportunidad de atacar para un golpe de gracia, y la segunda Libia no sucedió.

También tiene sentido notar que el concepto de "Gran Hermano" implementado por los Estados Unidos, en el cual el mundo entero, todos los objetos que son de importancia crítica para el funcionamiento de varias sociedades, y estas sociedades en sí mismas están enredadas en las redes de agentes cibernéticos de los Estados Unidos, está llena de peligros para los mismos Estados Unidos, no menos que por su Los adversarios potenciales son sujetos de su actividad cibernética. La identificación de al menos un agente cibernético, como regla, conduce naturalmente a la identificación de todo su grupo, y en un período de tiempo relativamente corto (dentro de un año). Y esto lleva al menos a dos consecuencias. Primero, un adversario competente, que ha puesto a las redes de ciberagentes estadounidenses bajo control, puede explotarlas totalmente y controlar todos los temas de la infraestructura de información global, que están controlados por los Estados Unidos. En segundo lugar, el mismo adversario competente adquiere la posibilidad de desinformación total de los estadounidenses y de manipularlos en cualquier situación, incluso en situaciones de conflicto, sin dedicar ningún esfuerzo a crear las redes de agentes cibernéticos mencionadas (naturalmente, habiendo realizado ciertos esfuerzos para identificar a estos últimos).

Solución mega problemas

Al estar comprometidos con garantizar la seguridad de la Federación Rusa en un nuevo entorno estratégico y tecnológico, debemos crear un sistema para neutralizar y contrarrestar las amenazas que realmente existen. Un sistema de bajo costo y alto rendimiento, en el que la potencia suave desempeña un papel clave. Las bases conceptuales y operacionales-técnicas de disuasión especial requeridas para crear el potencial para luchar contra las infraestructuras en las Fuerzas Armadas Rusas han sido formadas por un equipo durante varios años, cuyos líderes en 2013 han otorgado al Mariscal de la Unión Soviética Georgy Konstantinovich Zhukov el Premio de la Federación Rusa. La tarea es desarrollar los conceptos básicos adecuadamente, sin simplificaciones oportunistas ni profanaciones implementadas. Por otro lado, es necesario, en el menor tiempo posible, cambiar radicalmente la situación con la organización del trabajo para garantizar la seguridad y sostenibilidad de las infraestructuras críticas de la Federación Rusa. Solo resolviendo estos dos mega problemas interconectados, garantizaremos el nivel de protección de nuestro país, correspondiente al espectro real de amenazas a su seguridad en la parte históricamente visible de la vida y el desarrollo.

Hablando sobre el segundo de estos megaproblemas, es necesario comprender que tiene una complejidad organizativa y técnica del sistema, que muchas veces supera la complejidad de los proyectos nucleares y de misiles que son cruciales para la supervivencia de la Unión Soviética. Al mismo tiempo, la creación de un elástico, invulnerable para los efectos de destrucción del sistema, una tehósfera resistente a la falla y al desastre basada en el sistema para garantizar su seguridad y sostenibilidad, un megaproyecto que debe implementarse no en las condiciones de comodidad para tales trabajos de una infraestructura estatal autosuficiente. La URSS, y en una forma de vida completamente diferente, en la cual la gran mayoría de tales instalaciones están en posesión de propietarios privados, en incluido el extranjero.

Al implementar este megaproyecto, las decisiones organizativas serán cruciales para su implementación exitosa, en el curso del cual se llevará a cabo el trabajo posterior. Antes de pasar a la consideración de las posibles opciones para estas soluciones, observamos que en la situación geopolítica y militar-estratégica emergente, no se puede descartar un escenario por adelantado preparado, oculto, anónimo, efectos destructores del sistema a gran escala sobre los objetos de la tecnósfera rusa, cuyo funcionamiento depende de la preparación del combate y la capacidad de combate de los grupos. Nuestro ejército y nuestra marina. Después de esto, los métodos para combatir la influencia basados en la amenaza del uso masivo de la fuerza militar en las condiciones logradas por el impacto mencionado anteriormente de reducir el potencial de combate de las Fuerzas Armadas de RF pueden estar sujetos a una presión estresante en el liderazgo ruso para tomar decisiones que son el objetivo de la agresión.

Bajo estas condiciones, el sistema para garantizar la seguridad y sostenibilidad de la tecnosfera de Rusia debe tener al menos cuatro segmentos:

identificar y neutralizar, en la etapa más temprana posible, las amenazas a la seguridad de la tecnosfera y sus fuentes;

monitoreo continuo del estado de los objetos de la red troncal de la tecnosfera y su entorno natural circundante;

garantizar la capacidad de gestión de las instituciones estatales y de la población en el contexto de la destrucción sistémica de la infraestructura crítica;

garantizar la sostenibilidad de combate y la eficacia de combate de las Fuerzas Armadas de la Federación Rusa, principalmente las fuerzas disuasivas estratégicas, en el contexto de la degradación de los objetos de la tecnosfera, del estado del cual dependen su funcionamiento y aplicación.

Opciones racionales

Es recomendable analizar las posibles opciones del órgano ejecutivo federal al que es necesario transferir el liderazgo del complejo de trabajos para crear un sistema que garantice la seguridad y sostenibilidad de la tecnosfera de Rusia. Al mismo tiempo, en nuestra opinión, la opción de crear una nueva estructura supra-departamental como el DHS de EE. UU. Debe excluirse de la consideración. Cualquier nuevo complemento de gestión son los años empleados en su formación, equipamiento, depuración de los procesos de funcionamiento e interacción con contratistas externos, así como un número considerable de "teléfonos dañados" como resultado del desbordamiento a la nueva estructura. órganos de gobierno y organizaciones. Más una carga adicional sobre el presupuesto federal. No hay dinero, no hay tiempo para esto que tenemos.

Parece que solo hay cuatro opciones racionales: el FSB, el FSTEC, el Ministerio de Situaciones de Emergencia y el Ministerio de Defensa.

El Servicio Federal de Seguridad, que se basa en su potencial operativo, operacional, técnico, científico y técnico, así como en la tecnología desarrollada en el marco del Comité Nacional Antiterrorista para coordinar las actividades del cuerpo ejecutivo federal y los sujetos de la Federación en la lucha contra el terrorismo (cuyo objetivo es, por supuesto, la infraestructura crítica de Rusia). En principio, podría asumir las funciones necesarias. La única pregunta es en las ya enormes sobrecargas que este organismo, que es el más importante para la viabilidad del país, está experimentando, esencialmente el sistema inmunológico del estado.

El Servicio Federal para el Control Técnico y de Exportaciones tiene una funcionalidad que le permite coordinar las actividades de cualquier tema en el campo de la protección de la información y, en este sentido, es la autoridad preferida en términos de la implementación de las disposiciones de la ley federal antes mencionada "Sobre la protección de la infraestructura de información crítica de la Federación Rusa. ". Sin embargo, las amenazas realizadas a través del espacio material están más allá de la competencia del FSTEC. Además, al ser, en principio, una estructura superior, el servicio está bajo la autoridad del Ministerio de Defensa.

El Ministerio de Situaciones de Emergencia, por el contrario, opera en el espacio material y es un mecanismo eficiente que se ha depurado a lo largo de 20 durante años de trabajo continuo y garantiza la sostenibilidad de la tecnosfera y la supervivencia de la población en condiciones de desastres naturales y provocados por el hombre. Sin embargo, el potencial del MES se despliega principalmente en la dirección de eliminar las consecuencias de los eventos que ya han ocurrido.

De todas las opciones posibles, parece que solo el Ministerio de Defensa tiene las capacidades suficientes para organizar actividades para crear un sistema para garantizar la seguridad y la sostenibilidad de la tecnosfera de Rusia. Primero, los objetos del Ministerio de Defensa ocupan un lugar especial en la infraestructura crítica de la Federación Rusa y lo primero que debe garantizarse es la estabilidad de los segmentos que garantizan el funcionamiento de estos objetos. (Esta situación es típica para los ejércitos de todos los países. El Director de la NSA de los EE. UU., El General Keith Alexander, dijo en repetidas ocasiones que la funcionalidad de las instalaciones militares de los EE. UU. En un porcentaje del 95 depende de la capacidad del entorno que las proporciona, y exigió autoridad para proteger las redes informáticas de este entorno. A continuación, al expandir recursivamente la composición de los objetos protegidos, obtenemos el llamado valor mínimo ( mínimamente esencial) un segmento de infraestructura crítica, cuya protección es vital para repeler un ataque armado en Rusia (en el caso de que el agresor cambie de guerra de infraestructura a guerra militar). En segundo lugar, el Ministerio de Defensa tiene en su jurisdicción el FSTEC, que le permite vincular directamente las actividades para garantizar la seguridad de los objetos críticos en el espacio de material e información. En tercer lugar, el Ministerio de Defensa incorpora un complejo científico militar poderoso y omnidireccional que, a pesar de todos los intentos de eliminar los institutos de investigación militar bajo el lema de integrar la educación y la ciencia militares en 2009 - 2012, logró preservarse (aunque costó la búsqueda del - Comité científico de las fuerzas armadas de la Federación Rusa, hasta el final oponiéndose a esta línea desastrosa). A pesar de las pérdidas sufridas, el potencial de este complejo sigue siendo alto y, con una administración competente de la ciencia militar, es capaz de proporcionar la formulación y el apoyo científico-militar de toda la vasta cantidad de investigaciones sobre la implementación del megaproyecto discutido con la participación de especialistas y organizaciones de la industria de defensa rusa, académica y científica universitaria. (En los EE. UU., Las mejores fuerzas de investigación han estado involucradas en investigaciones similares llevadas a cabo en pedidos de DHS desde 1998 en adelante. Un "efecto secundario" de fuente abierta de estos estudios es una evaluación de la sostenibilidad de la infraestructura crítica de Rusia. De acuerdo con la Federación de Científicos Americanos, que asesora al liderazgo político de los Estados Unidos, deshabilita solo los objetos 10 de la tecnosfera de la Federación Rusa, cuya lista se hace pública, es suficiente para una parálisis completa de la economía rusa. Cuarto, transferir la gestión del megaproyecto discutido al Ministerio de Defensa puede traer un efecto sistémico en la forma de una serie de medios de "doble uso", en particular la ingeniería aeronáutica. Los complejos de aerostatos atados y las plataformas aeronáuticas no tripuladas de gran altitud (PIB) basadas en aeronaves híbridas pueden llevar sensores para monitorear el estado de su infraestructura crítica y sus áreas circundantes (áreas de agua), así como para detectar y controlar instalaciones militares de países extranjeros, así como tener a bordo Medios para contrarrestar este último. El PIB habitado, una de las principales ventajas de los cuales no se basa en un aeródromo, se puede utilizar como puntos de control aéreo y vehículos en el contexto de la degradación de la infraestructura crítica (principalmente energía y transporte) en grandes espacios, así como para resolver efectivamente una serie de tareas económicas .

Y finalmente, por fin, pero, aparentemente, el primero en importancia. El Ministro de Defensa ruso tiene una vasta y única experiencia en la creación y gestión del Ministerio de Emergencias, por lo que conoce y comprende los problemas de garantizar la seguridad y la sostenibilidad de la tecnosfera rusa y, en este sentido, la situación para avanzar en la sección más importante que se examina es más que favorable. El Centro Nacional para la Administración de Defensa de la Federación de Rusia desplegado tiene todas las capacidades necesarias para organizar una confrontación exitosa con cualquier agresor que utilice complejos métodos de guerra de infraestructura y guerra militar.

En relación con lo anterior, parece bastante lógico organizar el desarrollo de un programa federal de objetivos para la creación de un sistema que garantice la seguridad y la sostenibilidad de la tecnosfera de Rusia bajo el liderazgo del Ministerio de Defensa.

Por supuesto, todas las propuestas no son más que una base para el debate y la decisión posteriores. Sin embargo, en nuestra opinión, es necesario hacerlo sin demora: se pierde demasiado tiempo y las amenazas mencionadas anteriormente son demasiado reales y cercanas.

información