FBCB2 Sistema automatizado de comando y control a nivel táctico de los EE. UU. (Parte de 2)

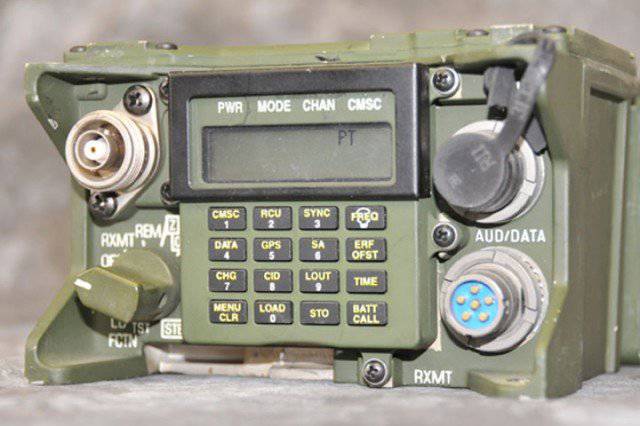

Repito que la comunicación entre los AIC instalados en los vehículos está respaldada por dos sistemas de comunicación: la red de información TI (Internet táctica), que utiliza los sistemas de comunicación por radio EPLRS y SINGARS, y el sistema de comunicación por satélite móvil Inmarsat (estaciones PSC-5). Spitfire 225-400 MHz banda). Al mismo tiempo, para garantizar las comunicaciones por satélite en movimiento, los puntos de control de las unidades de reconocimiento y la máquina del centro de mando de la brigada están equipados con antenas parabólicas estabilizadas especiales

La brigada de KP se comunica con controles de nivel superior y KP de brigadas vecinas a través de un pequeño centro de comunicaciones regional (CS) en la red pública "MSE avanzada" de MSE mejorada, que tiene una estructura de cuadrícula y conmutadores de modo de entrega asíncrona, o Sistema de comunicación JNN. Los sistemas de comunicación FBCB2, ubicados en la tripulación de la brigada, con lugares de trabajo automatizados en las unidades de la brigada, se realizan a través de canales de radio a través de TRT EPLRS y la estación de radio SINCGARS SIP.

La planificación, configuración y reconfiguración de la red en el enlace brigada-batallón se lleva a cabo bajo el control del software del sistema ISYSCON (software de gestión de sistemas integrados, versión 4).

Los datos en las redes de comunicación que conectan el AWS del sistema FBCB2 se transmiten bajo el control de protocolos IP adaptados de acuerdo con los requisitos y condiciones de operación de las redes de comunicación por radio en la unidad de control táctico. Dentro de la brigada de comando de la brigada y el batallón (cuando se colocan en el sitio), todas las comunicaciones y los medios del sistema están interconectados en una LAN utilizando medios cableados.

Los equipos de KP de la brigada están interconectados y con el centro de comunicación regional de la línea de comunicación de fibra óptica (FOCL) del sistema MSE mejorado con un ancho de banda de 100 Mbps. La red de computadoras regional, que cubre el puesto de comando de la brigada y los batallones, está construida sobre la base de las estaciones de radio NTDR y los terminales de comunicación JNN. Además, las radios NTDR proporcionan enlaces de comunicación redundantes para el enlace de control "brigada y superior".

9. Suave

El software (software) del sistema FBCB2 es su elemento clave.

El software de aplicación FBCB2 incluye el paquete de software Enhanced Battle Command (EMC), que es un programa residente en RAM y, junto con otro software de aplicación, proporciona interacción entre la unidad del procesador y la unidad de pantalla, así como los procesos generales de la operación de la computadora.

El paquete de software de la UEM realiza las funciones de gestión de la base de datos, comunicación, procesamiento y visualización de los mapas de situación de combate, procesamiento de mensajes para garantizar el funcionamiento de las interfaces del software de la aplicación y las interfaces del transporte y la capa de red de la red de Internet táctico. El paquete de software de la EMU en cada CMU del puesto de comando se comunica a través de la red local con la centralita de la centralita, y a través de la centralita, con el controlador de Internet de la máquina de centralita.

Todas las plataformas informáticas utilizan el mismo conjunto de software de aplicación. La unidad de procesador de computadora AN / UYK-128, que interactúa con el controlador de Internet, interactúa con ella bajo el control de los protocolos de control de transmisión TCP y el protocolo de datos de usuario UDP.

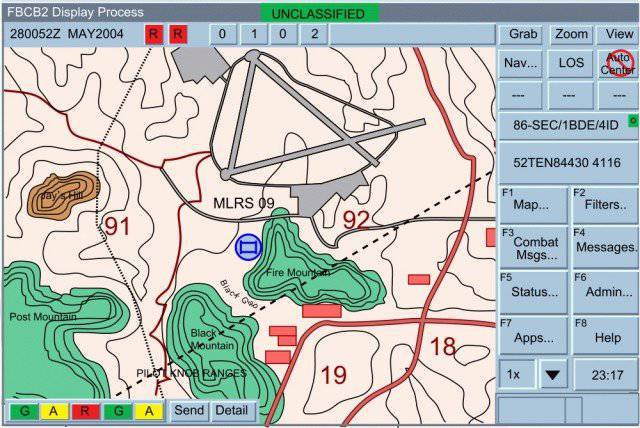

La interfaz de usuario del lugar de trabajo automatizado (AWS) del operador del sistema está representada por un "escritorio" con iconos que se muestran en la pantalla táctil de cristal líquido. El software del sistema proporciona a cada nivel de control una imagen única de la situación táctica del campo de batalla en dos niveles (superior e inferior), así como formaciones adyacentes (derecha e izquierda). Esto garantiza la puntualidad de proporcionar información sobre la situación en su conjunto, la posición de sus fuerzas y tropas enemigas, así como las unidades vinculadas e interactuantes. Al tocar el pictograma con el lápiz (mano), puede visualizar un mapa de la situación de combate actual con la ubicación de sus fuerzas y fuerzas enemigas. La información en el mapa se actualiza en una escala de tiempo cercana a la real.

El sistema FBCB2 para enviar y recibir información utiliza el formato variable de los mensajes de texto "Formato de mensaje variable" (VMF), independientemente de la identidad del destinatario como remitente. Actualmente, el formato VMF está aprobado como el principal para enviar mensajes de texto en el sistema de correo electrónico del supervisor ABC. Además, se garantiza la rápida distribución de los mapas digitales y las imágenes de video del terreno y su escalado.

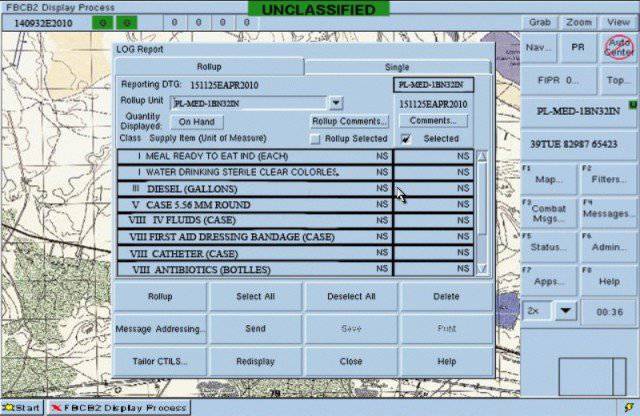

La interfaz de usuario le permite preparar de forma automatizada una variedad de informes formalizados relacionados con cuestiones de logística, evacuación médica, notificación de un ataque químico y biológico por radiación, para preparar y transmitir un breve mensaje de texto y gráfico sobre las acciones observadas del enemigo.

La estación de trabajo del operador FBCB2 puede elegir varios métodos y escalas para visualizar un mapa digital o una fotografía aérea (imagen de video) de un área con una visualización de una parte de una imagen unificada (general) de una situación táctica escalada para un operador determinado, escalada al nivel de control apropiado.

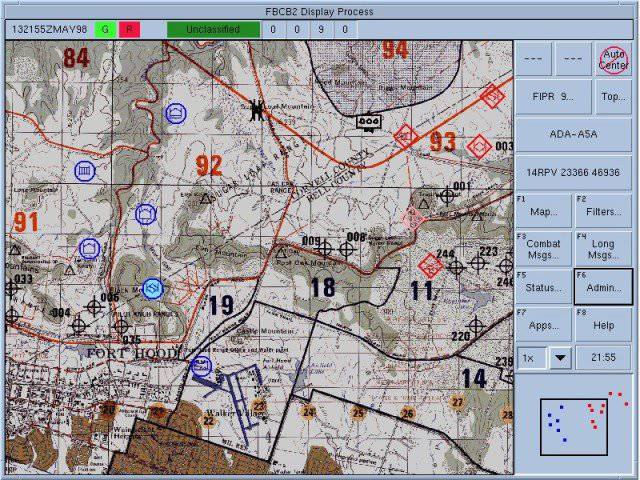

Los mapas de diferentes escalas y con antecedentes personales le permiten ver la ubicación de cada vehículo en la brigada o solo los vehículos de su pelotón o compañía. Además, otros datos de una situación táctica pueden mostrarse en un mapa digital: el despliegue de unidades posteriores, campos de minas, corredores de seguridad, etc. Tal mapeo de los datos de la situación le permite navegar rápidamente por el terreno y en la situación por la noche o en condiciones de visibilidad limitada, así como lograr una ventaja posicional sobre el enemigo.

La información sobre la situación de combate, por ejemplo, la ubicación del enemigo, es ingresada por el líder del escuadrón en el sistema y a través de la estación de radio SINCGARS ASIP a través del controlador de Internet ingresa en el terminal de radio táctico (TRT) del pelotón EPLRS o compañía para su posterior distribución en la red.

Cada vehículo terrestre de la brigada transmite a la red FBCB2 sus datos de posición obtenidos utilizando el sistema Navstar.

Además, en muchas plataformas hay sistemas EPT TPT, que también determinan automáticamente su propia ubicación sobre la base de medir la diferencia en el tiempo de viaje de las señales de radio. El software selecciona automáticamente de estas dos fuentes los datos preparados de forma más cualitativa sobre la ubicación de TRT.

Si el follaje denso, las condiciones meteorológicas, el terreno u otros factores interfieren con la recepción de la señal de los satélites Navstar, se utilizan los datos de posición obtenidos del sistema multifuncional EPLRS.

En general, el software del sistema FBCB2 en el enlace "equipo y abajo" proporciona las siguientes tareas:

- la provisión de información actualizada a la hora actual sobre la situación de combate, la condición y la acción de sus tropas y fuerzas enemigas, filtrada por el enlace de comando, nivel y ubicación del suscriptor;

- determinar la ubicación geográfica del suscriptor (si está en el aire, también se determina la altitud del vuelo);

- Visualización en la pantalla de la situación táctica del monitor;

- compilación y distribución en un modo automatizado en formato electrónico de mensajes formalizados y confirmaciones de recepción de mensajes, órdenes e instrucciones, solicitudes de asistencia contra incendios, designación de objetivos y órdenes de disparo, señales de advertencia, informes operativos;

- la formación e imposición en el mapa electrónico de la situación de combate de los elementos del terreno, obstáculos, datos de inteligencia, estándares operativos, datos geométricos, esquemas - aplicaciones a las órdenes de combate;

- el intercambio entre los componentes del FBCB2 ACS y otros elementos del ABCS ACS en modo semiautomático con datos seleccionados que son críticos para el desempeño de la misión de combate.

Desde otros subsistemas de ABCS ACS, el sistema FBCB2 recibe electrónicamente los siguientes datos, que son importantes para resolver una misión de combate:

- del sistema automatizado de comando y control para la logística del cuerpo de ejército (CSSCS) - ubicación de los puntos de suministro;

- de la AEC por las acciones de las formaciones, unidades y subunidades del cuerpo del ejército (MCS) - órdenes de combate y diagramas - anexos a las órdenes de combate;

- de la ACS por fuego de artillería de campo (AFATDS) - informes de apoyo contra incendios;

- del ACS para procesar y analizar datos de inteligencia: datos con resultados de inteligencia;

- del sistema de control automatizado del sistema de defensa aérea (AMDPCS): datos de la situación aérea, incluidas advertencias sobre la amenaza de un ataque aéreo;

El sistema FBCB2, a su vez, transmite los siguientes datos al ABCS ACS:

- en CSSCS ACS: información generalizada sobre el estado del suministro material y técnico a nivel de la empresa;

- en ACS MCS - datos de conciencia situacional y la ubicación geográfica de las unidades del Ejército y el Ejército aviación (en el aire);

- en ASAS ACS - datos sobre conciencia situacional y ubicación geográfica de las unidades de las Fuerzas Terrestres y la aviación del ejército (en el aire), así como informes de inteligencia;

- en AFATDS ACS: aplicaciones para soporte de incendios e informes sobre los resultados del soporte de incendios.

La imagen de la situación táctica se actualiza constantemente, y el uso de la configuración de los filtros dinámicos, sin la intervención del operador, se muestra en las pantallas FBCB2 como un mapa de batalla. Muchas funciones automáticas minimizan la necesidad de que el operador ingrese datos o comandos a través del teclado. Cualquier operador puede ponerse en contacto con cualquier técnico de servicio de la brigada en la tarea que está resolviendo por él, y no en la posición en la red.

Sin embargo, el inconveniente más grave del sistema es el hecho de que la situación y la ubicación de los objetos de enlace de brigada y de abajo, que se muestran mediante el software FBCB2, no se pueden mostrar mediante el software de instancia superior sin su procesamiento previo manual.

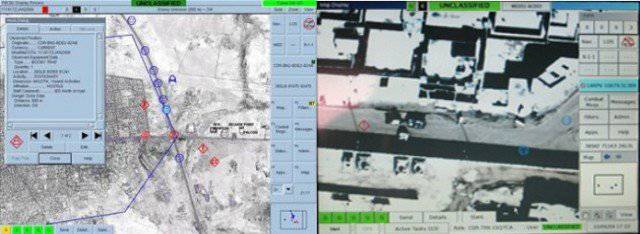

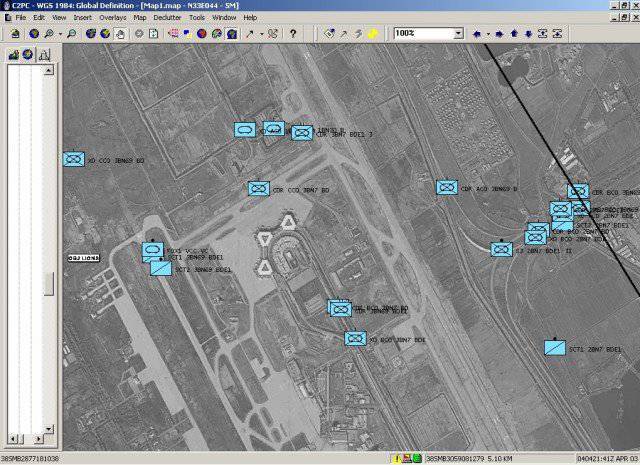

Las capturas de pantalla a continuación muestran la posición de los objetos en el área del aeropuerto de Bagdad, que se muestran mediante el software FBCB2 y los medios de ACCS de una instancia superior (posiblemente, control de 4 md).

Preste atención a la interfaz diferente de los programas utilizados para mostrar la situación táctica:

10. Perspectivas

Parar en lo que los estadounidenses han logrado es una mala forma.

Por lo tanto, en la actualidad, se están realizando esfuerzos en el Ejército de los EE. UU. Y el Cuerpo de Marines para mejorar de manera integral la conciencia situacional, hasta el nivel del comandante del destacamento (soldado individual). Al mismo tiempo, se están mejorando los complejos de hardware de los sistemas que se planea instalar en las plataformas de transporte y combate, incluidas las más avanzadas (en comparación con la familia de máquinas HMMWV) en las imágenes a continuación:

Según los expertos estadounidenses, los nuevos sistemas de hardware y software deberían proporcionar servicios oportunos y adaptables de comando, control y conciencia situacional (С2) para todos los niveles de gestión de nivel táctico, lo que ampliará las posibilidades de usar unidades tácticas.

Además, deben mejorar la efectividad del combate y reducir el riesgo de perder el control debido a un alto nivel de protección de la información, una rápida recuperación del sistema y una compatibilidad integral dentro de un solo espacio de información, incluso con puntos de control por encima de la brigada. El sistema difiere de la versión de software anterior con servicios de red más avanzados y una interfaz de usuario conveniente.

Al mismo tiempo, se prueban al mismo tiempo varias versiones de sistemas de software y hardware portátiles (en las imágenes a continuación).

Además, se está instalando la próxima generación de software, que se instala en plataformas portátiles que son idénticas en funcionalidad a los teléfonos inteligentes de asistentes digitales personales. El software Joint Battle Command-Platform (JBC-P) es otra actualización del software Force XXI Brigada de Comandos de Batalla y software debajo.

El objetivo de la implementación de la plataforma de comando de batalla conjunta es lograr una interacción informativa completa entre la aviación, los vehículos de combate terrestres, los soldados en las formaciones de combate de las subunidades, las plataformas marinas y los sistemas de control de nivel superior. JBC-P es la base para lograr la compatibilidad de unidades de combate interoperables.

Actualmente, los desarrolladores de sistemas están experimentando varias opciones para plataformas portátiles. Trabajar en la elección de la mejor opción durará hasta noviembre 2012 del año.

A continuación se presentan algunas de las versiones portátiles de los sistemas de hardware y software y las herramientas de visualización de información de varios fabricantes.

Además de este trabajo, el Cuerpo de Marines de EE. UU. Planificó la implementación y el despliegue de un sistema portátil y personalizado conocido como Command and Control Compact Edition (C2CE), que es esencialmente una aplicación de software para dispositivos inalámbricos Windows Mobile y proporciona a los soldados información de inteligencia y navegación. El sistema también permite al comandante observar y editar la situación táctica general (imagen táctica común), pero a diferencia de JBC-P, que incluye hardware, software y soluciones de red, C2CE es solo un programa de aplicación para teléfonos inteligentes y computadoras de mano. Como se indicó, ambos sistemas serán totalmente compatibles con la información.

Habiendo evaluado la dirección de desarrollo de estos sistemas como prometedoras, muchas compañías estadounidenses, por iniciativa propia, comenzaron a desarrollar computadoras personales y móviles seguras. Por ejemplo, Lockheed Martin anunció a principios de junio 2010, el desarrollo de una computadora personal táctica protegida (Asistente digital táctico) para unidades de campo. La computadora debe ser adecuada para instalar tanto el software FBCB2 como las aplicaciones JBC-P y permitir el procesamiento y la transferencia de información secreta en la red de unidades tácticas. El rendimiento de la computadora y la red debe ser suficiente para transmitir video y procesar información de sensores tácticos.

En cuanto a la interacción del sistema FBCB2 con otras Fuerzas Armadas de EE. UU., Resolver el problema de la implementación práctica de las disposiciones clave del concepto "centrado en la red" de "gestionar operaciones de combate sobre la base de un único espacio de información y comunicación" Con la información y las redes de computadoras de diferentes escalas, de local a global, con alta movilidad, ancho de banda y velocidad. despliegue.

Se crea un sistema unificado de información y comunicación en las Fuerzas Armadas de los EE. UU. Teniendo en cuenta los planes desarrollados centralmente para la formación de una estructura organizativa, hardware y software basados en los logros tecnológicos de la esfera comercial y adaptados para su uso en condiciones ambientales adversas, tanto al mando como a bordo. y plataformas auxiliares. Según los puntos de vista de los científicos militares estadounidenses, el cumplimiento de los requisitos anteriores debería llevar a la formación de un nuevo concepto operacional-estratégico, como la "esfera de información del teatro de operaciones". que toma la forma de una red de redes, "completa, completamente inseparable, que cubre todo el espacio desde la superficie de la Tierra hasta el cosmos".

Sin embargo, para todos los sistemas de control de nivel táctico, un problema crítico para resolver este problema sigue siendo la cuestión del ancho de banda de los canales de comunicación.

Sin embargo, la implementación de esta tarea global debe garantizar en su totalidad:

- Distribución de datos por situación táctica.

- mejorar las capacidades de navegación, la precisión de determinar la ubicación geográfica;

- coordinación de las acciones de las fuerzas, que denota claramente la intención, las intenciones del comandante y el esquema de maniobra;

- Mejora de la gestión de la logística / uso de materiales;

- la capacidad de los medios técnicos del sistema de control para operar en movimiento;

- una mejor integración de diversos medios técnicos de inteligencia (sensores) en el complejo de soporte técnico del sistema de control;

- reduciendo la probabilidad de que sus propias tropas golpeen con fuego;

- designación de objetivos posteriores (tareas);

- concentración de esfuerzo / fuego;

- mejora de la planificación de combate;

- la adición de fondos adicionales que se pueden utilizar en el desarrollo y la toma de decisiones.

En conclusión, se debe tener en cuenta que el comando del Ejército de los EE. UU. Aprecia mucho los resultados del uso de los sistemas automatizados de control y comunicación en los conflictos de finales del siglo XX y principios del siglo XXI y está interesado en su mejora adicional al crear una infraestructura unificada que mejorará significativamente la interacción de los controles en todos los niveles Los comandantes toman decisiones y los llevan a los subordinados, para asegurar el logro de una superioridad abrumadora sobre cualquier oponente.

En la preparación del material del artículo se utilizó información de los sitios:

http://www.flickr.com/

http://www.slideserve.com/

http://defense-update.com/

http://defense-systems.ru/

http://government.fizteh.ru/

http://pentagonus.ru/

información